Содержание

- 1 Как восстановить файлы после заражения вирусом Vault

- 2 Вирус-шифровальщик: как удалить его и восстановить зашифрованные файлы :

- 2.1 Что такое вирус-шифровальщик?

- 2.2 Как угроза проникает в систему?

- 2.3 Разновидности вирусов и немного истории

- 2.4 Методика воздействия на пользовательские файлы

- 2.5 Проблемы расшифровки используемых алгоритмов

- 2.6 Вирус-шифровальщик: как вылечить и расшифровать файлы и можно ли это сделать?

- 2.7 Первое средство для устранения угрозы

- 2.8 Решения, предлагаемые разработчиками антивирусного ПО

- 2.9 Кардинальное решение проблемы

- 2.10 Вместо послесловия

- 3 Вирус-шифровальщик: как вылечить и расшифровать файлы? Расшифровка файлов после вируса-шифровальщика

- 3.1 Общие последствия проникновения всех вирусов такого типа

- 3.2 Вред от воздействия кода

- 3.3 Первенец в семействе

- 3.4 Самые новые модификации

- 3.5 Вирус XTBL

- 3.6 Вирус CBF

- 3.7 Вирус Breaking_Bad

- 3.8 Вирус paycrypt@gmail.com

- 3.9 Вирус-шифровальщик: как вылечить и расшифровать файлы при помощи антивирусного ПО

- 3.10 Возможные способы идентификации и устранения угрозы вручную

- 3.11 Кардинальные методы

- 4 Как удалить Wana Decrypt0r и восстановить файлы WNCRY

- 4.1 Шаг 1. Закройте 445 интернет порт

- 4.2 Шаг 2. Запустите систему в безопасном режиме

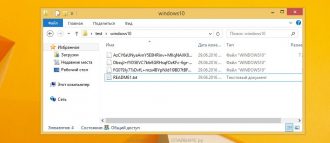

- 4.3 Шаг 3. Отобразите все скрытые файлы и папки

- 4.4 Шаг 4. Удалите файлы вируса

- 4.5 Шаг 5. Очистите реестр (для опытных пользователей)

- 4.6 Шаг 6. Отсканируйте систему с помощью антивируса

- 4.7 Шаг 7. Обновите Windows

- 4.8 Как восстановить поврежденные файлы

- 5 Как удалить вирус шифровальщик. Стоимость восстановления зашифрованных файлов в Нижнем Новгороде

Как восстановить файлы после заражения вирусом Vault

Vault — это не просто вирус, это шифровальщик файлов. Он проникает на ваш компьютер, меняет расширение всех ваших файлов на свое ,после чего вы не можете их открыть. Даже если вы переименуете файлы в необходимый формат и откроете, вы увидите на экране только «кашу» из непонятных символов. Сегодня мы поговорим о том, как удалить вирус Vault и восстановить файлы, которые он зашифровал.

Что из себя представляет вирус шифровальщик Vault?

Вирус Vault является одним из видов трояна. Для того, чтобы попасть на компьютер пользователя, злоумышленники обычно используют методы социальной инженерии. Этот может быть письмо из суда, фото от друга в вк или безобидная ссылка от симпатичной девушки. После того, как вы откроете письмо и запустите искомый файл, шифратор Vault начинает свою работу.

Vault шифрует ваши данные с помощью уникального алгоритма. После завершения необходимых операций ключ дешифровки безвозвратно удаляется из системы. На вашем компьютере преступники оставляют контактную информацию для связи с ними. Их цель — это получить денежную компенсацию за дешифратор Vault. Однако даже в случае выплаты выкупа вы не можете быть уверены в том, что все ваши данные будут восстановлены, хотя это и возможно.

Какие файлы обычно зашифровывает вирус Vault?

Целью разработчиков вируса Vault является получение прибыли. Таким образом, в первую очередь они стараются зашифровать важные данные как для конкретного пользователя ПК, так и для организации. Обычно под их удар попадают следующие файлы:

- .mp3, .ogg, .avi, .mpeg — медиаданные пользователя

- .jpg, .psd — графически материалы

- .rar, .zip, .doc, .xls, .ppt, .pdf — архивы, презентации, документы, таблицы

- .html, .txt, базы данных 1С и т.д. — важные документы, базы программ типа 1С, бухгалтерии и т.д

Вирус Vault в первую очередь постарается зашифровать файлы с данными расширениями, а потом примется и за другие.

Как защититься от вируса Vault?

Если у вас отсутствует антивирусная защита на вашем компьютере — то вы вполне можете стать жертвой заражения шифровальщиком vault. Ненамного лучше, если вы используете устаревшее или ненадежное ПО. Рекомендую вам установить один из лучших антивирусов, чтобы быть в относительной безопасности.

Однако, даже установка хорошего антивируса не является гарантией того, что вы избежите заражения. Да что там — даже пользователи мощных корпоративных пакетов часто становятся жертвой данного трояна.

Отделы it-безопасности компаний ESET и Dr.Web разработали небольшую памятку, которая увеличит безопасность вашего компьютера и поможет избежать зашифровки и потери важных файлов:

- открывайте с осторожностью ссылки, полученные от знакомых людей и не открывайте вовсе, полученные от незнакомых

- включите автоматическое обновление ОС и обязательно устанавливайте все критические и важные обновления

- останавливайте свой выбор только на мощных антивирусных пакетах

- если у вас свой почтовый сервер — установите запрет на передаче исполняемых файлов в письмах

- отключите макросы в Microsoft Office (или в подобном ему ПО)

- постоянно делайте бэкап важных данных. В этом вам помогут лучшие программы для резервного копирования данных

Как удалить вирус Vault с вашего компьютера?

Удалить или «вылечить» вирус Vault крайне просто. Обычно для этого достаточно просканировать жесткий диск вашего компьютера утилитой типа CureIt от Dr.Web. Однако не забывайте о том, что удаление зашифрованных файлов или переустановка Windows сведет шансы на успешной восстановление данных практически к нулю.

Таким образом, удалить вирус легко, однако восстановить зашифрованные данные гораздо сложнее!

Если же у вас есть резервная копия нужных данных , то можете смело форматировать жесткий диск и ставить ОС заново — от вируса не останется и следа.

Как восстановить файлы после заражения вирусом Vault?

Если вы поняли, что с вашем компьютером что-то не так и подозреваете, что он заражен — то стоит немедленно выключить его. Чем больше времени проработает шифратор vault, тем больше данных вы потеряете.

Скажу еще раз: полное сканирование диска антивирусными программами и утилитами для удаления нежелательного ПО, переустановка ОС и прочие действия, которые пользователи привыкли проводить при вирусном заражении, крайне сильно уменьшат шансы на восстановление зашифрованных данных.

Из-за сложности алгоритма шифрования пока что не существует дешифратора vault.

А что насчет точек восстановления системы? Дело в том, разработчики вируса позаботились и об этом! Точки восстановления безвозвратно удаляются, как и теневые копии системы. Вы можете попытаться восстановить их с помощью Shadow Editor, но, в общем, это гиблое дело. Разработчики вируса постоянно совершенствуют свое детище, как это не прискорбно.

Впрочем, если вы пользуетесь лицензионным антивирусом от NOD32 или Dr.Web, вы можете попробовать обратиться в техподдержку с запросом о расшифровке данных. Форма заявки NOD32 и Dr.Web для расшифровки данных, которые зашифровал вирус vault.

Кроме этого, вы можете обратиться в полицию, так как в действиях разработчиков и распространителей данного ПО присутствует состав преступления. Впрочем, навряд ли это поможет восстановить ваши данные…

К сожалению, скорее всего данные действия не принесут желанного результата. Поэтому у вас есть два выхода:

- Положить жесткий диск на полку и ждать, когда появится дешифратор vault

- Заплатить преступникам. Чаще всего они действительно высылают ключ, который расшифровывает ваши данные, хотя и не все. Обычно они требуют прислать им определенный файл, в котором перечислен объем и тип зашифрованных файлов. После этого они называют «сумму выкупа», которую необходимо перечислить на их кошелек Bitcoin.

Реклама о дешифраторе Vault в интернете

После того, как появились жертвы заражения вирусом vault, появились и сайты, которые предлагали свои услуги по дешифровке вашей информации. В 99% случаем это обычное мошенничество, так как такого дешифратора не существует в природе. И если ведущие специалисты по информационной безопасности не смогли создать подобный дешифратор (в том числе и разработчики антивируса Касперский), то как это удалось безымянной конторе из интернета?

Чаще всего создатели таких сайтов вступают в переговоры с разработчиками вируса, договариваются об определенной сумме выкупа и берут с вас не только эту сумму, но свой «барыш». Соответственно, даже в этом случае никто не дает вам 100%-ной гарантии восстановления потерянных файлов. А если дают — то они просто обманывают вас.

Итак, сегодня мы поговорили о вирусе шифраторе vault. Мы узнали, что это за вирус, какие файлы он зашифровывает, как уберечься от заражения и как восстановить потерянные файлы. Помните, что лучше соблюдать простые правила безопасности, указанные в статье, чем потом платить выкуп преступникам или верить словам мошенников в сети, которые предлагают купить вам дешифратор vault.

Подписывайтесь на нас в соцсетях, чтобы не пропустить важную информацию из мира IT :

Источник: http://misterit.ru/kak-vosstanovit-fajly-posle-zarazheniya-virusom-vault.html

Вирус-шифровальщик: как удалить его и восстановить зашифрованные файлы :

То, что в Интернете полно вирусов, сегодня никого не удивляет. Многие пользователи воспринимают ситуации, связанные с их воздействием на системы или личные данные, мягко говоря, глядя сквозь пальцы, но только до тех пор, пока в системе конкретно не обоснуется вирус-шифровальшик.

Как вылечить и расшифровать данные, хранящиеся на жестком диске, большинство рядовых юзеров не знает. Поэтому этот контингент и «ведется» на требования, выдвигаемые злоумышленниками.

Но давайте посмотрим, что можно предпринять в случае обнаружения такой угрозы или для недопущения ее проникновения в систему.

Что такое вирус-шифровальщик?

Угроза такого типа использует стандартные и нестандартные алгоритмы шифрования файлов, которые полностью изменяют их содержимое и блокируют доступ. Например, открыть текстовый зашифрованный файл для чтения или редактирования, равно как и воспроизвести мультимедийный контент (графика, видео или аудио), после воздействия вируса будет абсолютно невозможно. Даже стандартные действия по копированию или перемещению объектов оказываются недоступными.

Сама программная начинка вируса является тем средством, которое шифрует данные таким образом, что восстановить их исходное состояние даже после удаления угрозы из системы не всегда бывает возможно.

Обычно такие вредоносные программы создают собственные копии и оседают в системе очень глубоко, поэтому вирус-шифровальщик файлов бывает удалить полностью невозможно.

Деинсталлируя основную программу или удаляя основное тело вируса, пользователь не избавляется от воздействия угрозы, не говоря уже о восстановлении зашифрованной информации.

Как угроза проникает в систему?

Как правило, угрозы этого типа большей частью ориентированы на крупные коммерческие структуры и могут проникать на компьютеры через почтовые программы, когда какой-то сотрудник открывает якобы вложенный документ в электронной почте, представляющий собой, скажем, дополнение к какому-то договору о сотрудничестве или к плану поставок товара (коммерческие предложения с вложениями из сомнительных источников — первая стезя для вируса).

Беда в том, что вирус-шифровальщик на машине, имеющей доступ к локальной сети, способен адаптироваться и в ней, создавая собственные копии не только в сетевом окружении, но и на администраторском терминале, если на нем отсутствуют необходимые средства защиты в виде антивирусного ПО, файрвола или брэндмауэра.

Иногда такие угрозы могут проникать и в компьютерные системы рядовых пользователей, которые по большому счету интереса для злоумышленников не представляют. Происходит это в момент установки каких-то программ, загруженных с сомнительных интернет-ресурсов. Многие юзеры при старте загрузки игнорируют предупреждения антивирусной системы защиты, а в процессе инсталляции не обращают внимания на предложения установки дополнительного ПО, панелей или плагинов для браузеров, а потом, что называется, кусают локти.

Разновидности вирусов и немного истории

В основном угрозы этого типа, в частности самый опасный вирус-шифровальщик No_more_ransom, классифицируются не только как инструменты шифрования данных или блокировки доступа к ним. На самом деле все такие вредоносные приложения относятся к категории вымогателей. Иными словами, злоумышленники требуют определенную мзду за расшифровку информации, считая, что без начальной программы произвести данный процесс будет невозможно. Отчасти так оно и есть.

Но, если копнуть в историю, можно заметить, что одним из самых первых вирусов этого типа, правда, не выставлявшего требования по деньгам, был печально известный апплет I Love You, который полностью зашифровывал в пользовательских системах файлы мультимедиа (в основном музыкальные треки). Расшифровка файлов после вируса-шифровальщика на тот момент оказывалась невозможной. Сейчас именно с этой угрозой бороться можно элементарно.

Но ведь и развитие самих вирусов или используемых алгоритмов шифрования на месте не стоит. Чего только нет среди вирусов – тут вам и XTBL, и CBF, и Breaking_Bad, и paycrypt, и еще куча всякой гадости.

Методика воздействия на пользовательские файлы

И если до недавнего времени большинство атак производилось с использованием алгоритмов RSA-1024 на основе шифрования AES с такой же битностью, тот же вирус-шифровальщик No_more_ransom сегодня представлен в нескольких интерпретациях, использующих ключи шифрования на основе технологий RSA-2048 и даже RSA-3072.

Проблемы расшифровки используемых алгоритмов

Беда в том, что современные системы дешифрования перед лицом такой опасности оказались бессильны. Расшифровка файлов после вируса-шифровальщика на основе AES256 еще кое-как поддерживается, а при условии более высокой битности ключа практически все разработчики просто разводят руками. Это, кстати, официально подтверждено специалистами из «Лаборатории Касперского» и компании Eset.

В самом примитивном варианте обратившемуся в службу поддержки пользователю предлагается прислать зашифрованный файл и его оригинал для сравнения и проведения дальнейших операций по определению алгоритма шифрования и методов восстановления.

Но, как правило, в большинстве случаев это результата не дает. Но вирус-шифровальщик расшифровать файлы может и сам, как считается, при условии того, что жертва согласится с условиями злоумышленников и выплатит определенную сумму в денежном эквиваленте.

Однако такая постановка вопроса вызывает законные сомнения. И вот почему.

Вирус-шифровальщик: как вылечить и расшифровать файлы и можно ли это сделать?

Как утверждается, после оплаты хакеры активируют дешифровку через удаленный доступ к своему вирусу, который сидит в системе, или через дополнительный апплет, если тело вируса удалено. Выглядит это более чем сомнительно.

Хочется отметить и тот факт, что в Интернете полно фейковых постов о том, что, мол, требуемая сумма была уплачена, а данные успешно восстановлены.

Это все ложь! И правда – где гарантия, что после оплаты вирус-шифровальщик в системе не активируется снова? Понять психологию взломщиков нетрудно: заплатил один раз – заплатишь снова.

А если речь идет об особо важной информации вроде специфичных коммерческих, научных или военных разработок, обладатели такой информации готовы заплатить сколько угодно, лишь бы файлы остались в целости и сохранности.

Первое средство для устранения угрозы

Таков по своей природе вирус-шифровальщик. Как вылечить и расшифровать файлы после воздействия угрозы? Да никак, если нет подручных средств, которые тоже не всегда помогают. Но попытаться можно.

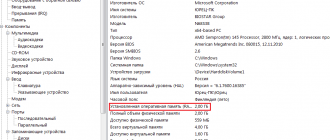

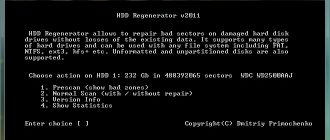

Предположим, что в системе появился вирус-шифровальщик. Как вылечить зараженные файлы? Для начала следует произвести углубленное сканирование системы без применения технологии S.M.A.R.T., которая предусматривает обнаружение угроз исключительно при повреждении загрузочных секторов и системных файлов.

Желательно не использовать имеющийся штатный сканер, который уже пропустил угрозу, а применить портативные утилиты. Оптимальным вариантом станет загрузка с диска Kaspersky Rescue Disk, которая может стартовать еще до начала работы операционной системы.

Но это всего половина дела, поскольку таким образом можно избавиться только от самого вируса. А вот с дешифратором будет сложнее. Но об этом чуть позже.

Есть еще одна категория, под которую попадают вирусы-шифровальщики. Как расшифровать информацию, будет сказано отдельно, а пока остановимся на том, что они могут совершенно открыто существовать в системе в виде официально установленных программ и приложений (наглость злоумышленников не знает предела, поскольку угроза даже не пытается маскироваться).

В этом случае следует использовать раздел программ и компонентов, где производится стандартное удаление. Однако нужно обратить внимание и на то, что стандартный деинсталлятор Windows-систем полностью все файлы программы не удаляет.

В частности, вирус-шифровальщик ransom способен создавать собственные папки в корневых директориях системы (обычно это каталоги Csrss, где присутствует одноименный исполняемый файл csrss.exe).

В качестве основного местоположения выбираются папки Windows, System32 или пользовательские директории (Users на системном диске).

Кроме того, вирус-шифровальщик No_more_ransom прописывает в реестре собственные ключи в виде ссылки вроде бы на официальную системную службу Client Server Runtime Subsystem, что многих вводит в заблуждение, поскольку эта служба должна отвечать за взаимодействие клиентского и серверного ПО. Сам ключ располагается в папке Run, добраться до которой можно через ветку HKLM. Понятно, что удалять такие ключи нужно будет вручную.

Чтобы было проще, можно воспользоваться утилитами вроде iObit Uninstaller, которые производят поиск остаточных файлов и ключей реестра автоматически (но только при условии, что вирус в системе виден как установленное приложение). Но это самое простое, что можно сделать.

Решения, предлагаемые разработчиками антивирусного ПО

Расшифровка вируса-шифровальщика, как считается, может производиться при помощи специальных утилит, хотя при наличии технологий с ключом 2048 или 3072 бита на них особо рассчитывать не стоит (к тому же многие из них удаляют файлы после дешифровки, а потом восстарновленные файлы исчезают по вине присутствия тела вируса, которое не было удалено до этого).

Тем не менее попробовать можно. Из всех программ стоит выделить RectorDecryptor и ShadowExplorer. Как считается, пока ничего лучше создано не было. Но проблема может состоять еще и в том, что при попытке применения дешифратора гарантии того, что вылечиваемые файлы не будут удалены, нет. То есть, если не избавиться от вируса изначально, любая попытка дешифрования будет обречена на провал.

Кроме удаления зашифрованной информации может быть и летальный исход – неработоспособной окажется вся система.

Кроме того, современный вирус-шифровальщик способен воздействовать не только на данные, хранящиеся на жестком диске компьютера, но и на файлы в облачном хранилище. А тут решений по восстановлению информации нет.

К тому же, как оказалось, во многих службах принимаются недостаточно эффективные меры защиты (тот же встроенный в Windows 10 OneDrive, который подвержен воздействию прямо из операционной системы).

Кардинальное решение проблемы

Как уже понятно, большинство современных методик положительного результата при заражении подобными вирусами не дает. Конечно, если есть оригинал поврежденного файла, его можно отправить на экспертизу в антивирусную лабораторию.

Правда, весьма серьезные сомнения вызывает и то, что рядовой пользователь будет создавать резервные копии данных, которые при хранении на жестком диске тоже могут подвергнуться воздействию вредоносного кода.

А о том, что во избежание неприятностей юзеры копируют информацию на съемные носители, речь не идет вообще.

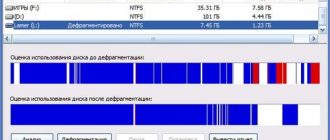

Таким образом, для кардинального решения проблемы вывод напрашивается сам собой: полное форматирование винчестера и всех логических разделов с удалением информации. А что делать? Придется пожертвовать, если не хотите, чтобы вирус или его самосохраненная копия активировались в системе вновь.

Для этого не стоит использовать средства самих Windows-систем (имеется в виду форматирование виртуальных разделов, поскольку при попытке доступа к системному диску будет выдан запрет). Лучше применять загрузку с оптических носителей вроде LiveCD или установочных дистрибутивов, например созданных при помощи утилиты Media Creation Tool для Windows 10.

Перед началом форматирования при условии удаления вируса из системы можно попытаться произвести восстановление целостности системных компонентов через командную строку (sfc /scannow), но в плане дешифрования и разблокировки данных это эффекта не даст.

Поэтому format c: — единственно правильное возможное решение, нравится вам это или нет. Только так и можно полностью избавиться от угроз этого типа.

Увы, по-другому – никак! Даже лечение стандартными средствами, предлагаемыми большинством антивирусных пакетов, оказывается бессильным.

Вместо послесловия

В плане напрашивающихся выводов можно сказать только то, что единого и универсального решения по устранению последствий воздействия такого рода угроз на сегодняшний день не существует (печально, но факт – это подтверждено большинством разработчиков антивирусного ПО и специалистами в области криптографии).

Остается неясным, почему появление алгоритмов на основе 1024-, 2048- и 3072-битного шифрования прошло мимо тех, кто непосредственно занимается разработкой и внедрением таких технологий? Ведь на сегодняшний день самым перспективным и наиболее защищенным считается алгоритм AES256. Заметьте! 256! Эта система современным вирусам, как оказывается, и в подметки не годится. Что говорить тогда о попытках расшифровки их ключей?

Как бы то ни было, избежать внедрения угрозы в систему можно достаточно просто. В самом простом варианте следует проверять все входящие сообщения с вложениями в программах Outlook, Thunderbird и в других почтовых клиентах антивирусом сразу же после получения и ни в коем случае не открывать вложения до окончания проверки.

Также следует внимательно читать предложения по установке дополнительного ПО при инсталляции некоторых программ (обычно они написаны очень мелким шрифтом или замаскированы под стандартные надстройки вроде обновления Flash Player или чего-то еще). Компоненты мультимедиа лучше обновлять через официальные сайты. Только так и можно хотя бы как-то препятствовать проникновению таких угроз в собственную систему.

Последствия могут быть совершенно непредсказуемыми, если учесть, что вирусы этого типа моментально распространяются в локальной сети. А для фирмы такой оборот событий может обернуться настоящим крахом всех начинаний.

Наконец, и системный администратор не должен сидеть без дела. Программные средства защиты в такой ситуации лучше исключить. Тот же файрвол (межсетевой экран) должен быть не программным, а «железным» (естественно, с сопутствующим ПО на борту). И, само собой разумеется, что экономить на приобретении антивирусных пакетов тоже не стоит. Лучше купить лицензионный пакет, а не устанавливать примитивные программы, которые якобы обеспечивают защиту в реальном времени только со слов разработчика.

И если уже угроза в систему все же проникла, последовательность действий должна включать в себя удаление самого тела вируса, а только потом попытки дешифрования поврежденных данных. В идеале – полное форматирование (заметьте, не быстрое с очисткой оглавления, а именно полное, желательно с восстановлением или заменой существующей файловой системы, загрузочных секторов и записей).

Источник: http://ashanet.ru/article/290718/virus-shifrovalschik-kak-udalit-ego-i-vosstanovit-zashifrovannyie-faylyi

Вирус-шифровальщик: как вылечить и расшифровать файлы? Расшифровка файлов после вируса-шифровальщика

Сами по себе вирусы как компьютерная угроза сегодня никого не удивляют. Но если раньше они воздействовали на систему в целом, вызывая сбои в ее работоспособности, сегодня, с появлением такой разновидности, как вирус-шифровальщик, действия проникающей угрозы касаются больше пользовательских данных. Он представляет собой, быть может, даже большую угрозу, чем деструктивные для Windows исполняемые приложения или шпионские апплеты.

Общие последствия проникновения всех вирусов такого типа

Как уже говорилось, большинство вирусов этого типа проникают в систему через электронную почту. Ну вот, допустим, в крупную организацию, на конкретный зарегистрированный мэйл приходит письмо с содержанием вроде «Мы изменили контракт, скан во вложении» или «Вам отправлена накладная по отгрузке товара (копия там-то)». Естественно, ничего не подозревающий сотрудник открывает файл и…

Все пользовательские файлы на уровне офисных документов, мультимедиа, специализированных проектов AutoCAD или еще каких-либо архиважных данных моментально зашифровываются, причем, если компьютерный терминал находится в локальной сети, вирус может передаваться и дальше, шифруя данные на других машинах (это становится заметным сразу по «торможению» системы и зависанию программ или запущенных в данный момент приложений).

По окончании процесс шифрования сам вирус, видимо, отсылает своеобразный отчет, после чего компании может прийти сообщение о том, что в систему проникла такая-то и такая-то угроза, и что расшифровать ее может только такая-то организация. Обычно это касается вируса paycrypt@gmail.com. Дальше идет требование оплатить услуги по дешифровке с предложением отправки нескольких файлов на электронную почту клиента, чаще всего являющуюся фиктивной.

Вред от воздействия кода

Если кто еще не понял: расшифровка файлов после вируса-шифровальщика – процесс достаточно трудоемкий. Даже если не «вестись» на требования злоумышленников и попытаться задействовать официальные государственные структуры по борьбе с компьютерными преступлениями и их предотвращению, обычно ничего путного не получается.

Если удалить все файлы, произвести восстановление системы и даже скопировать оригинальные данные со съемного носителя (естественно, если таковая копия имеется), все равно при активированном вирусе все будет зашифровано заново. Так что особо обольщаться не стоит, тем более что при вставке той же флешки в USB-порт пользователь даже не заметит, как вирус зашифрует данные и на ней. Вот тогда точно проблем не оберешься.

Первенец в семействе

Теперь обратим внимание на первый вирус-шифровальщик. Как вылечить и расшифровать файлы после воздействия исполняемого кода, заключенного во вложении электронной почты с предложением знакомства, в момент его появления никто еще не думал. Осознание масштабов бедствия пришло только со временем.

Тот вирус имел романтическое название «I Love You». Ничего не подозревающий юзер открывал вложение в месседже «элетронки» и получал полностью невоспроизводимые файлы мультимедиа (графика, видео и аудио). Тогда, правда, такие действия выглядели более деструктивными (нанесение вреда пользовательским медиа-библиотекам), да и денег за это никто не требовал.

Самые новые модификации

Как видим, эволюция технологий стала достаточно прибыльным делом, особенно если учесть, что многие руководители крупных организаций моментально бегут оплачивать действия по дешифрации, совершенно не думая о том, что так можно лишиться и денег, и информации.

Кстати сказать, не смотрите на все эти «левые» посты в Интернете, мол, «я оплатил/оплатила требуемую сумму, мне прислали код, все восстановилось». Чушь! Все это пишут сами разработчики вируса с целью привлечения потенциальных, извините, «лохов». А ведь, по меркам рядового юзера, суммы для оплаты достаточно серьезные: от сотни до нескольких тысяч или десятков тысяч евро или долларов.

Теперь посмотрим на новейшие типы вирусов такого типа, которые были зафиксированы относительно недавно. Все они практически похожи и относятся не только к категории шифровальщиков, но еще и к группе так называемых вымогателей.

В некоторых случаях они действуют более корректно (вроде paycrypt), вроде бы высылая официальные деловые предложения или сообщения о том, что кто-то заботится о безопасности пользователя или организации. Такой вирус-шифровальщик своим сообщением просто вводит юзера в заблуждение.

Если тот предпримет хоть малейшее действие по оплате, все – «развод» будет по полной.

Вирус XTBL

Относительно недавно появившийся вирус XTBL можно отнести к классическому варианту шифровальщика. Как правило, он проникает в систему через сообщения электронной почты, содержащие вложения в виде файлов с расширением .scr, которое является стандартным для скринсейвера Windows. Система и пользователь думают, что все в порядке, и активируют просмотр или сохранение вложения.

Увы, это приводит к печальным последствиям: имена файлов преобразуются в набор символов, а к основному расширению добавляется еще .xtbl, после чего на искомый адрес почты приходит сообщение о возможности дешифровки после оплаты указанной суммы (обычно 5 тысяч рублей).

Вирус CBF

Данный тип вируса тоже относится к классике жанра. Появляется он в системе после открытия вложений электронной почты, а затем переименовывает пользовательские файлы, добавляя в конце расширение вроде .nochance или .perfect.

К сожалению, расшифровка вируса-шифровальщика такого типа для анализа содержимого кода даже на стадии его появления в системе не представляется возможной, поскольку после завершения своих действий он производит самоликвидацию. Даже такое, как считают многие, универсальное средство, как RectorDecryptor, не помогает. Опять же пользователю приходит письмо с требованием оплаты, на что дается два дня.

Вирус Breaking_Bad

Этот тип угроз работает по той же схеме, но переименовывает файлы в стандартном варианте, добавляя к расширению .breaking_bad.

Этим ситуация не ограничивается. В отличие от предыдущих вирусов, этот может создавать и еще одно расширение — .Heisenberg, так что найти все зараженные файлы не всегда можно. Так что Breaking_Bad (вирус-шифровальщик) является достаточно серьезной угрозой. Кстати сказать, известны случаи, когда даже лицензионный пакет Kaspersky Endpoint Security 10 пропускает угрозу этого типа.

Вирус paycrypt@gmail.com

Вот еще одна, пожалуй, самая серьезная угроза, которая направлена большей частью на крупные коммерческие организации. Как правило, в какой-то отдел приходит письмо, содержащее вроде бы изменения к договору о поставке, или даже просто накладная. Вложение может содержать обычный файл .jpg (типа изображение), но чаще – исполняемый скрипт .js (Java-апплет).

Как расшифровать вирус-шифровальщик этого типа? Судя по тому, что там применяется некий неизвестный алгоритм RSA-1024, никак. Если исходить из названия, можно предположить, что это 1024-битная система шифрования. Но, если кто помнит, сегодня самой совершенной считается 256-битная AES.

Вирус-шифровальщик: как вылечить и расшифровать файлы при помощи антивирусного ПО

На сегодняшний день для расшифровки угроз такого типа решений пока не найдено. Даже такие мэтры в области антивирусной защиты, как Kaspersky, Dr. Web и Eset, не могут найти ключ к решению проблемы, когда в системе наследил вирус-шифровальщик. Как вылечить файлы? В большинстве случаев предлагается отправить запрос на официальный сайт разработчика антивируса (кстати, только при наличии в системе лицензионного ПО этого разработчика).

При этом нужно прикрепить несколько зашифрованных файлов, а также их «здоровые» оригиналы, если таковые имеются. В целом же, по большому счету мало кто сохраняет копии данных, так что проблема их отсутствия только усугубляет и без того нелицеприятную ситуацию.

Возможные способы идентификации и устранения угрозы вручную

Да, сканирование обычными антивирусами угрозы определяет и даже удаляет их из системы. Но что делать с информацией?

Некоторые пытаются использовать программы-дешифраторы вроде упомянутой уже утилиты RectorDecryptor (RakhniDecryptor). Отметим сразу: это не поможет. А в случае с вирусом Breaking_Bad так и вовсе может только навредить. И вот почему.

Дело в том, что люди, создающие такие вирусы, пытаются обезопасить себя и дать наставление другим. При использовании утилит для дешифровки вирус может отреагировать таким образом, что вся система «слетит», причем с полным уничтожением всех данных, хранящихся на жестких дисках или в логических разделах. Это, так сказать, показательный урок в назидание всем тем, кто не хочет платить. Остается надеяться только на официальные антивирусные лаборатории.

Кардинальные методы

Впрочем, если уж дела совсем плохи, придется информацией пожертвовать. Чтобы полностью избавиться от угрозы, нужно отформатировать весь винчестер, включая виртуальные разделы, после чего установить «операционку» заново.

К сожалению, иного выхода нет. Даже откат системы до определенной сохраненной точки восстановления не поможет. Вирус, может быть, и исчезнет, но файлы так и останутся зашифрованными.

Как удалить Wana Decrypt0r и восстановить файлы WNCRY

Wana Decryptor 2.0 это новая версия вируса WannaCry, который использует уязвимость Windows и заражает компьютер пользователя без какой-либо видимой активности. После проникновения компьютера жертва увидит заставку, которая напоминает ему, что файлы были зашифрованы. Кроме того, появляется всплывающее окно с информацией о вирусе. Мы постараемся ответить на следующие вопросы: как удалить Wana Decrypt0r и восстановить зашифрованные данные с расширением WNCRY.

Вирус может попасть на ваш компьютер с помощью вредоносных дополнений в электронной почте или через 445-й интернет-порт из-за уязвимости операционной системы, после чего сразу начинает шифровать информацию. Если антивирусу не удалось поймать вирус и тот проник в систему, все ваши файлы с информацией будут зашифрованы. Это относится к текстовым файлам txt, doc, docx, а также различным изображениям.

Wana Decrypt0r кодирует все типы файлов, включая видео, текст, изображения и аудио. Кодирование занимает от пяти минут до нескольких часов. Скорость кодирования может варьироваться в зависимости от емкости компьютера и количества хранимой на нем информации. Сумма платежа составляет 300 долларов США, и если вы не заплатите за три дня, сумма будет удвоена.

Через 7 дней преступники угрожают удалить все файлы.

Щифровальщики — очень опасный вид вирусов, с которыми может столкнуться пользователь. Большинство вирусов вызывает только дискомфорт, и плоды их действий могут быть устранены за несколько минут, но вымогатель приносит серьезный вред, и в большинстве случаев вам нужно потратить средства и время, чтобы исправить последствия. Самым злонамеренным из всех являются вымогатели, такие как Wana Decrypt0r, которые приносят наибольшую пользу разработчикам, и большие потери для жертв.

Большинство вымогателей применяют чрезвычайно сложные алгоритмы шифрования, такие как AES-128 и RSA-2048, которые используются для защиты информации целых стран, секретных служб и крупных корпораций. Wana Decrypt0r не является исключением. Это означает, что у вас есть только один абсолютно надежный метод восстановления файлов: использовать резервную копию.

Возможно, через некоторое время будет сделан расшифровщик рупными антивирусными компаниями, в частность Emsisoft и Kaspersky выпускают декрипторы для различных шифровальщиков. Пока отсутствие резервных копий означает, что вы можете забыть о своих файлах, потому что вы не можете быть уверены, что хакеры, которые украли ваши файлы, не обманут вас еще раз, когда платеж будет получен.

Ваши данные могут быть восстановлены несколькими способами, и хоть они не являются абсолютно эффективными мы расскажем о них.

Восстановление файлов — главная цель, о которой вам придется озаботится, если ваши файлы были заражены с помощью шифрующего вируса. Но тем не менее, прежде чем восстанавливать файлы, необходимо удалить вирус с компьютера для защиты новых файлов.

Неважно, какой метод восстановления вы выберете, вам все равно придется устранить Wana Decrypt0r.

Используя дешифрование или загрузку резервных копий, вы должны удалить Wana Decrypt0r, и даже если вы предпочитаете заплатить этим преступникам — Wana Decrypt0r необходимо удалить до полного восстановления данных.

Шаг 1. Закройте 445 интернет порт

Запустите командную строку.

- Нажмите Пуск

- Напечатайте Cmd , щелкните правой копкой и выберите Запустить от имени администратора

- Напечатайте Netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=445 name=»Block_TCP-445″

- Нажмите Enter

Шаг 2. Запустите систему в безопасном режиме

- Нажмите «Пуск»

- Введите Msconfig и нажмите «Enter»

- Выберите вкладку «Загрузка»

- Выберите «Безопасная загрузка» и нажмите OK

Шаг 3. Отобразите все скрытые файлы и папки

- Нажмите «Пуск»

- Выберите «Панель управления»

- Выберите «Оформление и персонализация»

- Нажмите на «Параметры папок»

- Перейдите во вкладку «Вид»

- Выберите «Показывать скрытые файлы, папки и диски»

Шаг 4. Удалите файлы вируса

Проверьте следующие папки на предмет наличия в них файлов вируса:

- %TEMP%

- %APPDATA%

- %ProgramData%

Шаг 5. Очистите реестр (для опытных пользователей)

- Нажмите «Пуск»

- Введите «Regedit.exe» и нажмите «Enter»

- Проверьте папки автозапуска на наличие подозрительных записей:

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunServices

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Userinit

- Аналогично для папки HKEY_CURRENT_USER

- Удалите из этих папок вредоносные файлы

Шаг 6. Отсканируйте систему с помощью антивируса

Можно использовать различные антивирусные утилиты, такие как Dr Web CureIt, Kaspersky Removal tool или другие. После этого отключите безопасный режим.

Шаг 7. Обновите Windows

Это очень важный шаг, который может помочь вам предотвратить появление новой инфекции! Необходимо загрузить хотя бы обновление MS17-010, в котором как раз была устранена уязвимость Windows, которой воспользовались хакеры. В виде исключения, данное обновление доступно даже для Windows XP, поддержка которой официально завершена.

Пакет обновлений для различных версий Windows (необходимо в списке выбрать свою операционную систему):

https://technet.microsoft.com/en-us/library/security/ms17-010.aspx

Скачать обновление для Window XP можно по следующей ссылке:

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

Как восстановить поврежденные файлы

Если вы не перезагружали систему после шифрования файлов, вам смогут помочь следующие дешифраторы:

Для Windows XP: https://github.com/aguinet/wannakey

Для Windows XP, Windows 7, Vista, 2003 and 2008 server: https://github.com/gentilkiwi/wanakiwi/releases

К сожалению, дешифраторы работают не в 100% случаев.

В этом руководстве мы несколько раз говорили, что пользователь, чья система была атакована щифровальщиком, имеет только один сто процентный эффективный метод восстановления данных: загрузка резервных копий. Вы должны попробовать другие способы, если у вас нет выбора, но будьте готовы, что они могут потерпеть неудачу. Дополнительным преимуществом резервных копий является то, что они хранятся на дополнительном накопителе и в таком случае неуязвимы вирусу.

Все остальные способы зависят от встроенных сервисов Windows, и их эффективность может быть снижена сложностью вымогателей и отсутствием навыков. Во всяком случае, кроме резервных копий и выплаты выкупа есть два дополнительных способа восстановления ваших файлов. Это служба теневого копирования томов и декодирование с помощью специальной программы дешифрования. Декодирование с использованием специального дешифратора достаточно эффективно, но, к сожалению, этого инструмента еще не существует.

Новости о прогрессе в разработке такой программы можно найти на сайтах Лаборатории Касперского, MalwareHunterTeam и EmsiSoft. Восстановление вручную с помощью теневых копий может быть выполнено без какой-либо подготовки. Вы можете использовать базовые функции ОС Windows, но мы предлагаем вам более удобные программы, которые значительно упростят вашу задачу. Эти программы полностью бесплатны, и они были сделаны надежными разработчиками.

Они называются ShadowExplorer и Recuva, и вы можете найти больше информации на официальных сайтах.

- Нажмите «Пуск»

- Выберите «Панель управления»

- Нажмите «Система и безопасность»

- Выберите «Архивация и восстановление»

- Выберите «Восстановление файлов из архива»

- Выберите точку сохранения

Статья-источник: Wana Decryptor removal and decryption

Источник: http://ru.pcfixhelp.net/virus/1323-kak-udalit-wana-decrypt0r-i-vosstanovit-wncry

Как удалить вирус шифровальщик. Стоимость восстановления зашифрованных файлов в Нижнем Новгороде

Заражение компьютера происходит через уязвимости сетевых сервисов, рассылку электронных писем, скачивание зараженного ПО. Особенностью вирусов-шифровальщиков является изменение структуры файлов с помощью криптологических алгоритмов. Преобразованные файлы не открываются и не работают.

Вирус уведомляет пользователя о порче данных и требует оплаты за их дешифровку. При этом гарантий восстановления данных пользователь не получает. Как правило, после внесения суммы выкупа, владелец данных остается без потраченных средств и дешифрованных файлов.

Обнаружили зашифрованные файлы? Что не нужно делать

Самым эффективным способом не допустить порчи данных вредоносным ПО является профилактика вирусов. Она включает в себя использование фирменного лицензионного программного обеспечения, применение антивирусных систем, соответствующие настройки программной части оборудования, использование резервного копирования.

Однако не всегда перечисленные меры способны гарантировать абсолютную безопасность.

Если вы заметили, что у вас не открываются документы, фотографии, видео и при этом появляется сообщение о заражении компьютера с требованием выкупа, ни в коем случае:

- Не вносите оплату на требуемые злоумышленником реквизиты!

- Не меняйте расширения файлов

- Не удаляйте вирус

- Не проводите дешифровку с помощью скачанного ПО

- Следуя этим рекомендациям, вы увеличиваете шанс восстановить файлы после воздействия вируса-шифровальщика

Куда нужно обратиться?

Для того, чтобы вернуть зашифрованные данные и в дальнейшем избежать подобной ситуации, необходимо обратиться в сервисную компанию IT-Relax.

Выключите компьютер и наберите номер 4 111 962

Системные инженеры проконсультируют вас и подскажут что необходимо делать дальше. Как правило, это:

- Вы привозите зараженный компьютер или поврежденный носитель в нашу лабораторию.

- В течение 2-3 дней мы проводим диагностику оборудования. По результатам даем заключение о возможности восстановления данных.

- Уточняем сроки проведения работ и согласовываем стоимость.

- Вы получаете на руки восстановленные файлы и производите оплату.

Гарантии и рекомендации

К сожалению, гарантировать стопроцентное восстановление файлов после шифровальщика не могут ни антивирусные службы, ни сами создатели вирусов.

Мы восстанавливаем информацию в каждых 6 случаях из 10. В этом нам помогают:

- 10-летний опыт наших экспертов в области восстановления данных

- Специализированное ПО

- Собственные лаборатория и оборудование

Компания IT-Relax рекомендует выполнить профилактические антивирусные настройки силами своих инженеров и гарантирует их надежность*. Поэтому в течение 1 года, в случае повторного инфицирования — лечение и восстановление данных бесплатно.

* Условия гарантии:

- Лицензионная ОС

- Лицензионный антивирус

- Лицензионная система контентной фильтрации (может быть опцией антивируса)

- Пользователь своевременно проводил обновления указанных программ

- Работы, проведенные инженерами IT-Relax: установка и настройка ОС, антивирусной программы, системы контентной фильтрации, а также настройка резервного копирования данных с сохранением копий на площадке IT-Relax

Стоимость услуг

| Диагностика | бесплатно |

| Восстановление данных после воздействия вируса-шифровальщика (точная стоимость работ определяется после диагностики и согласуется с клиентом) | от 3000 руб. |

| Лечение вируса без восстановления данных | 600 руб. |

| Лечение вируса при заказе услуги восстановлением данных | 0 руб. |

| Настройка резервного копирования | 1200 руб. |

| Аренда места в облаке | от 250Гб за 250руб./мес. |

| Внешний аудит системы безопасности на уязвимость к атакам троянов-шифровальщиков | по согласованию |

| Настройка антивирусной программы от шифровальщиков | 300 руб. |

| Настройка прочих опций антивирусной программы: фильтрация, уровни защиты и тп | 600 руб. |

| Установка и настройка системы контентной фильтрации | 600 руб. + стоимость лицензии |

| Диагностика и настройка системы на эффективность | 1200 руб. |

| Переустановка и настройка системы с сохранением данных | 2700 руб. + опционально настройка системы контентной фильтрации, без учета стоимости лицензии 600 руб. |

Источник: https://It-Relax.ru/vosstanovlenie-dannyh/vosstanovlenie-dannyh-virus-shifrovalshhik.html