Содержание

- 1 На флешке вместо папок ярлыки, отобразить скрытые папки

- 2 Борьба с вирусом на флешках «Вместо папок — ярлыки»

- 3 Возврат скрытых после действия вируса файлов на флешке

- 4 Вирус скрыл папки на флешке? Что делать и как восстановить данные?

- 5 Как восстановить скрытые папки на флешке

- 6 Как без лишних усилий восстановить после атаки вируса скрытую информацию на флешке?

- 6.1 Шаг № 1: Настройка отображения данных в Windows

- 6.2 Шаг № 2: Удаление вирусов с внешнего накопителя

- 6.3 Шаг № 3: Восстановление материалов на внешнем накопителе

- 6.4 Вариант № 1: Отладка через командную строку

- 6.5 Вариант № 2: Настройка через Total Commander

- 6.6 Вариант № 3: Восстановление специальными утилитами

- 6.7 Вариант № 4: Использование лечащего файла

- 7 Вирус на флешке — папки стали ярлыками! Решение!

На флешке вместо папок ярлыки, отобразить скрытые папки

На днях столкнулся с такой проблемой, перекинул в общем у друга фильмы себе на флешку, прихожу домой, открываю ее, а там…на флешке вместо папок ярлыки! Вот тебе на, но нет… я то знал уже такой трюк. Этот вирус (Backdoor.win32.ruskill) скрыл папки на флешке и не более того.

Если же с вами случилась такая беда, то не волнуйтесь, эти ваши файлы никуда не делись с флешки, вирус просто включает атрибуты скрытый/системный, что через «Свойства-Скрытый» убрать галочку нельзя.

Но можно сделать это через

файловый менеджер «Total Commander» или «FAR», если кто с ними никогда не работал и не понимает, что где, то просто дочитайте этот пост, я в нем изложу все как открыть ваши файлы, как пользоваться тоталом, как удалить вирус. Все по-порядку и по-пунктам.

Конечно, если у вас есть антивирус, то он должен поймать эту заразу, будь то хоть самый последний антивирус на свете, но нет! У меня у друга кончилась лицензия Касперского и он временно поставил бесплатный Nod32, а он уже не увидел этот вирус с флешки. Я вообще антивирусом не пользуюсь больше года и прекрасно себя чувствую:) (…допоры до времени) Нет, вам так рисковать не советую.

В общем, что делать если папки на флешке стали ярлыками? Вам нужно сначала открыть эти файлы с флешки и перекинуть куда нибудь на жесткий диск компьютера. Архиваторы «7-ZIP» и «WinRar» также видят эти файлы, если просто смотреть флешку через них (надеюсь меня понял кто? если нет сейчас объясню) И так…

Нам просто нужно отобразить скрытые папки и файлы, которые не видно или просто стали ярлыками на флешке.

1.1.Отображение с Total Commander

Незаменимая программа во многих случаях, скачать ее здесь (32бит) и здесь для 64 битных.Скачали, установили.

Дальше запускаем тотал. у в панели нажимаем: «Конфигурация-Настройка»

Слева переходим: «Содержимое панелей» и ставим галочку на: «Показывать скрытые/системные файлы(только для опытных)»

Потом, в левом или правом окошке (как вам удобней) переходим на флешку, допустим это буква «K » как у меня на примере. Выбираем нужный файл, папку, просто выделив ее, далее наверху, на панели нажимаем: «Файл-Изменить атрибуты…»Снимаем галочки:

«Архивный, только для чтения, скрытый, системный» :

1.2. Отображение с 7-Zip

Выше уже говорил, что также эти файлы можно увидеть через архиваторы и просто перекинуть себе на компьютер.Просто открываем 7-Zip, переходим на флешку и мы уже видим наши скрытые файлы, которые можно просто «взять» и переместить на жесткий диск компьютера.

1.3. Отображение с WinRar

Я пользуюсь 7-Zip, но смотрю иногда нужно показывать и на примере стандартного архиватора, который идет вместе с виндой. Значит все так же идем на флешку, на примере у меня опять же это буква «К»

открываем ее и хватаем файлы левой кнопкой мыши и переносим на компьютер.

1.4. Отображение с помощью батника

Про батники я вам немного рассказывал здесь и здесь, где я показывал, как писать маленькие шутки-вирусы, называйте их как хотите.Этот батник сработает, так же как и в первом примере с Total Commander.Открываем блокнот. (Стандартный с windows или Notrepad++)

Копируем туда код:

attrib -s -h /d /s

Сохранить как…. В конце названия пишем .bat (пример: antivir.bat).

Перекидываем наш, только что написанный батник на флэшку. Запускаем прямо там на флешке. Все файлы должны появиться. Появились перекидываем на компьютер.

Хотя этот батник вы можете модернизировать добавив туда несколько строк. Напишем, чтобы батник сделал папки видимыми, потом добавим функцию удаления папки Recycler, где храниться тот самый вирус на флешке, далее удалим файл, который запускает вирус (autorun) и удалим ярлыки. Все это вместиться в четыре маленькие строки.

Открываем блокнот и копируем туда:

attrib -s -h /s /drd RECYCLER /s /qdel autorun.* /q

Как видите все по-порядку, сначала отобразить скрытые папки, потом удалить Recycler, далее удалить автозапуск и уничтожить ярлыки. Все.

Сохранили, перекинули батник на флешку и запустили.

1.5. Отображение посредством командной строки (CMD)

Папки можно также отобразить через командную строку.Запускаем «Выполнить» (Win+R) в строке пишем: CMD и нажимаем «Ок».

В открывшемся окошке командной строки пишем:

cd /d x:\

Нажимаем «Enter».(X-буква вашей флешки)

Далее пишем:

attrib -s -h /d /s

Снова нажимаем «Enter». Теперь папки должны появиться.

2. Удаляем вирус, скрывающий папки на флешке

В принципе я уже все рассказал, а удалить вирус можно как в ручную ( в этом случае если вы не активировали сам вирус) так и просто антивирусом.

Если вы не активировали, т.е. на запустили вирус, а вирус запускается если вы запустили сам ярлык на флешке, но я сомневаюсь, что вы этого не сделали  Просто запустив его, вирус сработал и скорее всего уже скопировался на компьютер. Если же не запустили, то идем на флешку нажимаем правой кнопкой мыши на ярлык папки и выбираем «Свойства».

Просто запустив его, вирус сработал и скорее всего уже скопировался на компьютер. Если же не запустили, то идем на флешку нажимаем правой кнопкой мыши на ярлык папки и выбираем «Свойства».

В строке «Объект» есть длинная строчка, где и есть что-то наподобие: …start %cd%RECYCLER\4dfg5s.exe…, т.е это посередине где-то, а RECYCLER\4dfg5s.exe это и есть сам вирус на флешке в папке «RECYCLER» вирус «4dfg5s.exe» Просто удалим эту строку «RECYCLER\4dfg5s.

exe» Теперь можно запустить и ярлыки нам не страшны, а желательно просто удалить ярлыки и одним из выше перечисленных способов отобразить скрытые папки.

Если же вирус появляется постоянно после записи файлов на флешку, то проблема не с флешкой, а с компьютером, т.е. вирус сидит в компьютере. А почистить его можно каким-нибудь мощным антивирусом, утилита CureIT! от Доктор Веб (Dr.Web) подойдет как ни кстати. С помощью нее вы найдете заразу без проблем. Так же можно попробовать утилиту от Касперского — «Kaspersky Virus Removal Tool», тоже достаточно мощный инструмент.

На этом, пожалуй все, сегодня я рассказал как отобразить скрытые папки, если на флешке вместо папок ярлыки.

Источник: https://Ocompah.ru/na-fleshke-vmesto-papok-yarlyki-kak-otobrazit-skrytye-papki.html

Борьба с вирусом на флешках «Вместо папок — ярлыки»

Современные антивирусы уже научились блокировать autorun.inf, который запускает вирус при открытии флешки.

По сети и от флешки к флешке довольно давно разгуливает новый тип вирусов одного семейства, попросту — очередные трояны. Заражение ими можно сразу обнаружить невооруженным взглядом без всяких антивирусов, главный признак — это все папки на флешке превратились в ярлыки.

Если на флешке очень важные файлы, первым делом Вы броситесь открывать все папки (ярлыки) по очереди, чтобы удостовериться в наличии файлов — вот это делать, совсем не стоит!

Проблема в том, что в этих ярлыках записано по две команды, первая — запуск и установка вируса в ПК, вторая — открытие Вашей драгоценной папки.

Шаг 1. Отобразить скрытые файлы и папки

Если у Вас Windows XP, то проходим путь: «Пуск-Мой компьютер-Меню Сервис-Свойства папки-Вкладка вид»:

На вкладке «Вид» отыскиваем два параметра и выполняем:

- Скрывать защищенные системные файлы (рекомендуется) — снимаем галочку

- Показывать скрытые файлы и папки — устанавливаем переключатель.

Если у Вас Windows 7, нужно пройти немного другой путь: «Пуск-Панель Управления-Оформление и персонализация-Параментры папок-Вкладка Вид».

Вам нужны такие же параметры и их нужно включить аналогичным образом. Теперь Ваши папки на флешке будет видно, но они будут прозрачными.

Шаг 2. Очистка флешки от вирусов

Зараженная флешка выглядит так, как показано на рисунке ниже:

Чтобы не удалять все файлы с флешки, можно посмотреть, что запускает любой из ярлыков (обычно они запускают один и тот же файл на той же флешке).

Для этого нужно посмотреть свойства ярлыка, там Вы найдете двойной запуск — первый открывает Вашу папку, а второй — запускает вирус:

Нас интересует строка «Объект». Она довольно длинная, но в ней легко найти путь к вирусу, чаще всего это что-то типа 118920.

exe в папке Recycle на самой флешке. В моем случае, строка двойного запуска выглядела так:

Вот тот самый путь: RECYCLER\6dc09d8d.exe — папка на флешке и вирус в ней.

Удаляем его вместе с папкой — теперь клик по ярлыку не опасен (если вы до этого не успели его запустить).

Шаг 3. Восстановление прежнего вида папок

1. Удаляем все ярлыки наших папок — они не нужны.

2. Папки у нас прозрачные — это значит, что вирус загрузчик пометил их системными и скрытыми. Просто так эти атрибуты Вам не отключить, поэтому нужно воспользоваться сбросом атрибутов через командную строку.

Для этого есть 2 пути:

Путь 1:

Открываем «Пуск»-Пункт «Выполнить»-Вводим команду CMD-нажимаем ENTER. Откроется черное окно командной строки в ней нужно ввести такие команды:

- cd /d f:\ нажать ENTER, где f:\ — это буква нашей флешки (может отличатся от примера)

- attrib -s -h /d /s нажать ENTER — эта команда сбросит атрибуты и папки станут видимыми.

Путь 2:

1. Создать текстовый файл на флешки.

2. Записать команду attrib -s -h /d /s в него, переименовать файл в 1.bat и запустить его.

3. В случае, когда у Вас не получается создать такой файл — Вы можете скачать мой: Bat файл для смены атррибутов.

Если файлов много, то возможно потребуется время на выполнение команды, иногда до 10 минут!

4. После этого, можно вернутся к первому шагу и восстановить прежний вид папок, то есть, скрыть системные скрытые файлы.

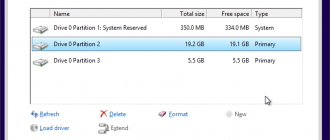

Как проверить является ли Ваш ПК переносчиком вируса?

Если у Вас есть подозрение, что именно Ваш ПК разносит этот вирус по флешкам, можно просмотреть список процессов в диспетчере задач. Для этого нажмите CTRL+ALT+DEL и поищите процесс с названием похожим на FS..USB…, вместо точек — какие либо буквы или цифры.

Источник данного процесса не удаляется ни AviraAntivir, ни DrWeb CureIT, ни Kaspersky Removal Tool.

Я лично удалил его F-Secure пробной версией, а прячется он в виде драйвера и отыскать его можно с помощью утилиты Autoruns.

Если Вы удаляете вирус с флешки, а папки становятся ярлыками снова?

Скажу сразу, у меня такой ситуации не было. Как лечить точно — я не знаю. Выходов из ситуации я вижу три:

- сносим Windows (1,5-2 часа, самый быстрый способ);

- устанавливаем F-Security, Kaspersky, Dr.Web (пробные версии) по очереди и штудируем компьютер «полными проверками» пока не найдём вирус (часа 3-4 обычно, зависит от мощности ПК и количества файлов);

- записываем DrWeb LiveCD на диск или флешку, загружаемся с него и штудируем компьютер.

Ссылки на утилиты, которые могут помочь:

Можете скачать пробные версии этих антивирусов на 1 месяц, обновить им базы и проверить ПК с помощью них.

Вроде бы все, обращайтесь — всегда отвечу, иногда с задержкой.

Дополнение от KRIZ (будет в помощь):

«Могу добавить что есть и такие вирусы как Sality (Sector XX – где ХХ цифры вроде 05, 15, 11, 12 это модификации, кто их создаёт непонятно) портит исполняемые exe файлы… с такими вирусам изобрёл свой способ борьбы с использованием всё того же Dr.Web CureIt! имея на руках WinXPE система записанная на 700 метровую CD-R… подгрузка системы с диска и использование не памяти жесткого, а оперативной.

Работает отлично. Диск вставил загрузку с диска включил, сунул флешку с предварительно записаным “СВЕЖИМ” CureIt!… и вуаля.. прогнал весь жёсткий на наличие гадости. что самое интересное во время данного процесса как и с Life CD от Веба вирусы “спят” т.е. система не загружена, да и как то удобней с оперативной.

Оболочкой где подгружены практически всё что нужно для ремонта начиная с драйверов и заканчивая глубокими тестами HDD (для тех кто не понял) и не важно какая у вас операционка стоит хоть ЛИНУКС данный способ использую уже в течении 5-ти лет. и удачно… может и поможет советец..))»

Источник: http://voffa.ru/viral/borba-s-virusom-na-fleshkax-vmesto-papok-yarlyki.html

Возврат скрытых после действия вируса файлов на флешке

Некоторые пользователи сталкиваются с неприятной ситуацией: файлы, которые были на флешке, после подключения к компьютеру пропадают. Если пользователь их не стирал самостоятельно, то вывод один – на флешке есть вирус, который не удалил, а только скрыл данные. Информацию можно восстановить несколькими способами.

Отображение скрытых файлов

После обнаружения пропажи информации первым делом нужно настроить в системе отображение скрытых файлов.

- Зайдите в панель управления и выберите режим просмотра «Крупные значки». Откройте «Параметры папок».

- Перейдите на вкладку «Вид». Установите отображение скрытых защищенных файлов и показ скрытых файлов.

Откройте съемный диск и посмотрите, какие данные теперь отображаются на флешке. Вероятнее всего вы увидите ярлыки и неизвестные исполнительные файлы вируса.

Удаление вируса

После настройки отображения необходимо удалить с флешки вирус, который скрывает данные. Для проверки накопителя используйте установленный антивирус или лечащие утилиты типа Dr. Web CureIT и Kaspersky Virus Removal Tool.

- Запустите чистящую утилиту.

- Проведите сканирование внешних накопителей.

- Удалите обнаруженный вирус.

Провести чистку флешки можно и вручную, удалив с носителя неизвестные файлы с расширением *.exe и ярлыки.

Восстановление информации

После настройки системы и удаления вируса можно приступать к восстановлению утраченных данных. Обычно вирус просто меняет атрибуты файлов, делая их скрытыми. Ваша задача – восстановить атрибуты к исходному состоянию или вовсе их сбросить, чтобы данные отображались в проводнике Windows. Попробуем восстановить атрибуты через командную строку:

- Запустите командную строку (Win+R – cmd, или в меню «Пуск»).

- Введите букву флешки и команду для снятия атрибутов – «X: attrib -s -h -r -a /s /d *.*» . Вместо «X» вы указываете букву, под которой флеш-накопитель определился на компьютере.

Процесс можно автоматизировать, создав BAT-файл. Скопируйте в блокнот текст такого вида:

@echo off

echo Please wait…

attrib -s -h -r -a /s /d

Назовите текстовый документ view и сохраните его с расширением *.bat – получится view.bat. Перенесите полученный файл на съемный диск, с которого пропали данные. Запустите Bat-файл. После изменения атрибутов данные, которые якобы удалил вирус, будут возвращены на съемный диск.

Работа с FAT32

Если у флешки установлена файловая система FAT32, то вирус мог пойти дальше и не просто спрятать данные, а переместить их в скрытый каталог E2E2~1. В таком случае порядок восстановления информации после её потери немного поменяется:

- Откройте командную строку. Введите букву диска с двоеточием – например, «E:».

- Отобразите список файлов и папок на флешке командой dir /x.

- Если в списке есть каталог E2E2~1, выполните команду ren E2E2~1 Folder.

После выполнения этих действий на флешке появится папка Folder; в ней будут файлы, которые вам удалось восстановить.

Восстановление через файловые менеджеры

Если после работы с командной строкой данные на флешке восстановить не удалось, то попробуйте найти их через файловые менеджеры. Сначала используйте Total Commander:

- Раскройте меню «Конфигурация» и перейдите в настройки. Откройте вкладку «Содержимое панелей». Установите показ скрытых файлов.

- Откройте через Total Commander флешку. Выделите все каталоги, возле которых стоят восклицательные знаки.

- Раскройте меню «Файл». Выберите пункт «Изменить атрибуты». Снимите все атрибуты, кроме «Архивный», и нажмите «ОК».

Если Total Commander не помогает, используйте для изменения атрибутов программу Far Manager. У неё не такой удобный интерфейс, но свои функции она выполняет исправно:

- Запустите файловый менеджер. Нажмите Alt+F1 и откройте съемный диск.

- Выделите первый файл и нажмите Insert. Все данные будут выделены желтым цветом.

- Нажмите F4 и уберите отметки напротив пунктов «Hidder», «System» и «Read Only». Чекбоксы должны быть пустыми.

После отключения лишних атрибутов данные в окне файлового менеджера поменяют цвет с темно-синего на белый. Это значит, что файлы больше не скрыты, и вы можете открыть их на флешке.

Специальные утилиты

Так как проблема пропажи файлов после действия вируса достаточно распространена среди пользователей, есть специальный софт, позволяющий быстро восстановить информацию.

USB Hidden Recovery, LimFlashFix и другие подобные утилиты работают по одному принципу. Вам нужно:

- Запустить программу.

- Выбрать флешку и нажать кнопку «Восстановить» или «Исправить».

Остальную работу утилита выполнит за вас, изменив атрибуты файлов и сделав их снова видимыми через проводник Windows.

Есть и другие способы восстановления. Если Вы хотите их попробовать, то следующее видео для Вас:

Источник: http://recoverit.ru/flash/kak-vosstanovit-fajly-posle-virusa.html

Вирус скрыл папки на флешке? Что делать и как восстановить данные?

В сети появилась новая разновидность вируса, который заражает флешки и внешние накопители. С подобным вирусом, я впервые столкнулся около полугода назад, когда у одного из моих клиентов, подобный вирус скрыл все папки на флешки, а на их месте создал ярлыки. Так как случай был единичный, подумал, что не стоит волноваться и описывать эту проблему. Но совсем скоро посыпались призывы о помощи «помогите восстановить данные с флешки» и причиной всему оказался именно этот вирус!

Если вы заметили, что папки на флешке стали ярлыками

Предположим, что вы заметили, что при открытии папок на флешки «вылетает» системная ошибка и лишь потом открывается папка. Посмотрите имеют ли папки значок ярлыка – это маленькая стрелка на значке папки в левом нижнем уголке.

Если подобных папок-ярлыков много или даже все – то вероятно, система заражена вирусом, а его распространителем служит ваша флешка.

Чистим флешку от вирусов

1. Для поиска и удаления подобного вируса рекомендую использовать несколько антивирусов: сначала сделайте полную проверку компьютера, установленным антивирусом. В моем случае это Аваст (см. рис. 2). Просканируйте системный диск C: и съемный носитель, т.е. вставленную флешку.

Если вирусы найдены, то удалите их. Разумеется, с зараженными файлами из системной папки Windows нужно обходиться аккуратно: полечить его сперва или поместит в карантин. Все остальные – можно смело удалять.

2. Вне зависимости был найден или нет вирус — проверьте систему любой другой антивирусной утилитой. Я рекомендую использовать CureIt. (http://www.freedrweb.com/download+cureit+free/).

Просканируйте этой утилитой системный диск C и флешку. Другие логические диски можно просканировать в другой раз, иначе удаление простого вируса может занять много времени.

3. После того, как систему проанализировали несколько антивирусных программ и возможно что-то было найдено, а может и нет, пора переходить к восстановлению скрытых папок на флешке, а заодно и почистить флешку от вирусов, которые могли не заметить сканеры антивирусов.

Как отобразить скрытые файлы и папки на флешке

Два слова скажу в чем тут дело и почему папки становятся скрытыми и невидимыми, а их место занимают ярлыки.

Логика подобного вируса проста, но в тоже время и неординарна. Попав на флешку через зараженный компьютер, он прописывает себя в скрытой папке RECYCLER, которую скрывает с помощью системного атрибута «Скрыть». В нее помещает экземпляр вредоносного кода (вирус) под любым названием. Таким образом он маскируется. Всем файлам и папкам, которые есть на флешке вирус задает атрибут «скрытый и системный» в результате чего они становятся невидимыми, т.е. скрытыми.

Потом, вирус создает ярлыки ко всем скрытым файлам и папкам и делает их видимыми, подставляя их вместо оригиналов. Неплохо задумано, правда?

Как только такую зараженную флешку вы вставите в компьютер, откроите ее и кликните по папке-ярлыку, сработает системная команда на запуск вируса из папки RECYCLER, а затем на открытие скрытой папки-оригинала. Если антивирус не среагирует на вирус, ваш компьютер будет заражен и последствия могут быть разные: от кражи паролей и до установки бэкдора для управления вашим компьютером.

Есть несколько вариантов как можно удалить вирус с флешки, а скрытые файлы сделать видимыми:

- С помощью командной строки

- С помощью загрузочного диска Live DVD (или загрузочной флешки)

- С помощью файловых менеджеров (Total Commander, Far и др.)

Лично я использую в работе загрузочный диск и флешку. Но так как этот способ требует наличие специального диска или специальной флешки, которые нужно смонтировать, для простого пользователя — это трудновато.

Поэтому я покажу вам другой более простой способ — с помощью файлового менеджера Total Commander.

Восстановление прежнего вида папок на флешке

1. Зайдите на сайт http://www.ghisler.com/850_b15.php и скачайте версию программы 32+64-bit (Combined installer Windows 95 up to Windows 8, 32-bit AND 64-bit!).

2. Установите ее. Даже если у вас уже установлена подобная программа, обновите ее. На рабочем столе появится ее значок (в некоторых случаях аж два).

3. Откройте программу, кликнув по ее значку. В окне программы нажмите на кнопку запуска по нужным номером (1, 2 или 3). Это небольшое неудобство позволяет нам бесплатно пользоваться этой программой.

4. В левом окне программы из выпадающего списка выберите вашу флешку.

5. На первый взгляд с флешкой все в порядке, папки на месте, файлов только нет, но это только так кажется. Если посмотреть внимательно, то можно заметить, что папки – это ярлыки так как у них расширение .Ink, а на самом деле у папок расширения нет.

Откройте раздел Конфигурация — Настройка… В окне настроек выберите раздел Содержимое панелей и правой части поставьте галочки напротив следующих параметров:

- Показывать скрытые файлы

- Показывать системные файлы

Далее кнопка Применить — Ок.

Теперь картина изменилась. У нас отобразились скрытые, системные файлы (при этом они могут быть и не системными, ведь им просто задали такой атрибут).

6. Удалите все папки-ярлыки с расширением Ink. Для этого удерживайте клавишу CTRL, а мышкой выделяйте нужные файлы. Нажмите клавишу DELETE на клавиатуре. Согласитесь на удаление.

7. Осталось восстановить прежний вид папок. Для этого достаточно снять с них атрибуты «скрытый, системный и др.». Стандартными средствами операционной системы Windows XP, 7 или 8 этого не сделать, а с помощью файлового менеджера Total Commander — легко.

Укажите (одноразовый клик по файлу левой кнопкой мыши) на любой файл и выделите все папки и файлы с помощью комбинации клавиш на клавиатуре CTRL+A.

Откройте раздел Файлы — Изменить атрибуты. Снимите все точки напротив значений:

- Архивный

- Только для чтения

- Скрытый

- Системный

И нажмите на кнопку ОК. Теперь файлы на флешке можно просмотреть с помощью простого Проводника.

8. Еще одна маленькая деталь. Остается удалить папку RECYCLER, в которой возможно находится вирус. Выделите папку RECYCLER с помощью правой кнопки мыши и нажмите на клавиатуре кнопку DELETE. Согласитесь на удаление всех файлов в этой папке. Если при удалении появится предупреждение, что файл так просто не удалить, тогда выберите кнопку «с правами администратора».

Вот и все! Вирус будет удален, а файлы благополучно восстановлены.

В завершении этого обзора, заранее хочу вас предупредить, если вы вдруг заметите, что на флешке пропали файлы или, как в данном примере, появились ярлыки вместо папок и файлов, НЕ СПЕШИТЕ ФОРМАТИРОВАТЬ свою флешку! Попробуйте с помощью данного способа вернуть все на свое место.

Источник: http://vizivik.ru/virus-skryl-papki-na-fleshke/

Как восстановить скрытые папки на флешке

Как восстановить скрытые папки на флешке после атаки вирусов. Рассмотрим способы как восстановить скрытые папки на флешке. С такой проблемой мне приходилось сталкиваться не раз. И решал я ее разными способами. Ситуация такая. Пользователь, поработав за компьютером, скидывает информацию на флешку.

В дальнейшем при проверке флешки обнаруживает, что папки пропали, хотя объем по прежнему чем то занят. Такое бывает в результате действий некоторых вирусов. На самом деле папки не исчезли, они стали невидимыми. Вирус создает директорию в названии которой есть недопустимые символы. Затем переносит настоящие папки в эту скрытую папку.

Рассмотрим как восстановить скрытые папки на флешке.

Способ №1

Шаг 1. Включим отображение скрытых файлов и папок в Проводнике. В Windows 7 это делается так: (Пуск>Панель управления>Параметры папок>Вид).

Теперь в вкладке (Дополнительные параметры) активируем строку (Показывать скрытые файлы, папки и диски).

Снимаем галочку в чекбоксе на против строки: Скрывать защищенные системные файлы (рекомендуется). Появится предупреждение, жмем (Да).

Шаг 2. Очистка флешки от вирусов. Делаем чистку накопителя с помощью антивируса, установленного в системе. Удаляем на флешке ярлыки (.lnk), ненужные исполняемые файлы (.exe), и обязательно файл autorun.inf, в случае его присутствия. Чистим папку RECYCLER.

Шаг 3. Делаем bat файл для восстановления скрытых папок.

Алгоритм действий:

Создать текстовый документ, для этого на свободной области рабочего стола кликаем правой кнопкой мыши (ПКМ) и выбираем, в появившемся контекстном меню (Создать>Текстовый документ).

Копируем скрипт для bat-файла, в созданный текстовый документ.

:lable cls set /p disk_flash=»Vvesti buky flash drive: » cd /D %disk_flash%: if %errorlevel%==1 goto lable cls cd /D %disk_flash%: del *.lnk /q /f attrib -s -h -r autorun.* del autorun.* /F attrib -h -r -s -a /D /S rd RECYCLER /q /s explorer.exe %disk_flash%:

| :lableclsset /p disk_flash=»Vvesti buky flash drive: «cd /D %disk_flash%:if %errorlevel%==1 goto lableclscd /D %disk_flash%:del *.lnk /q /fattrib -s -h -r autorun.*del autorun.* /Fattrib -h -r -s -a /D /Srd RECYCLER /q /sexplorer.exe %disk_flash%: |

Сохраняем. Меняем расширение файла txt на bat. Название файла пишем на выбор.

Скачать готовый bat-файл

Тоже самое можно сделать через командную строку:

Открываем (Пункт>Выполнить). Вводим команду (cmd), нажимаем (ENTER). Откроется черное окно командной строки в ней нужно ввести такие команды: cd /d f:\ нажать (ENTER), где f:\ – это буква нашей флешки (может отличатся от примера) attrib -s -h /d /s нажать (ENTER) – эта команда сбросит атрибуты и папки станут видимыми.

Способ №2

USB Hidden Folder Fix. На мой взгляд это самый простой способ для восстановления скрытых папок на флешке. Отсутствие русифицированного интерфейса в программе, не создает дискомфорта в ее управлении. Запускаем USB Hidden Folder Fix. Жмем (Browse) и выбираем зараженную флешку. Далее жмем (Yes!Unhide the folders!). И всего то! Скрытые папки на флешке восстановлены. Останется только просканировать носитель на вирусы.

Скачать USB Hidden Folder Fix 1.1

Шаг 1. Запускаем USB Hidden Folder Fix и через кнопку (Browse) указываем путь к зараженной флешке.

Шаг 2. Восстанавливаем скрытые папки.

Шаг 3. Запускаем Total Commander. Открываем в нем зараженную флешку и удаляем вирусы.

Шаг 4. Делаем завершающую проверку USB-накопителя антивирусной программой.

Еще похожие программы:

HiddenFilesRecover

Работа с программой HiddenFilesRecover аналогична работе с утилитой USB Hidden Folder Fix. Выбираем флешку и жмем кнопку (Восстановить) .

Скачать Hidden Files Recover 2.0 32/64 bit

USB Hidden Recovery

Программа проста в использовании. После запуска USB Hidden Recovery автоматически сканирует подключенные к

компьютеру USB — накопители. При обнаружении скрытых объектов, выводит их в окне Список объектов. Затем вы можете восстановить нужные вам файлы и папки, нажав кнопку Восстановить.

Скачать USB Hidden Recovery 0.1.5

LimFlashFix

Маленькая, бесплатная программа для восстановления скрытых данных с флеш накопителей. Часто бывает такое, что на флешке нет нужных папок, но вы точно знаете что они там были, да и размер флешки не уменьшился, а файлов нет, все это проделки компьютерного вируса, который скрывает папки на флешке и создает кучу ярлыков с именами файлов.

Многие антивирусы очистят флешку от вирусов, но восстанавливать папки никакой антивирус не будет, а как же восстановить папки, да очень просто, Вам всего-навсего понадобится эта программа. С помощью программы LimFlashFix вы легко одним нажатием восстановите доступ ко всем папкам и файлам на флешке.

Все делается легко, быстро и не требуется специальных знаний.

Используя программу LimFlashFix, возможно одним нажатием восстановить скрытые папки и файлы на флешке. Запускаем программу.

Нажать Исправить

Скачать LimFlashFix 1.3

USB Protection & Recovery – небольшая бесплатная утилита, обеспечивающая защиту от вредоносных программ, которые пытаются проникнуть на компьютер через USB — накопители, а также восстановления скрытых и спрятанных файлов на USB — носителях в результате последствий воздействия вирусных программ.

Утилита разработана для решения двух взаимосвязанных задач одновременно:

- Основная задача обнаружения и удаления вредоносных программ, пытающихся заразить компьютер через USB — накопители. USB Protection & Recovery автоматически про сканирует все подключенные к ПК USB — накопители и при нахождении вредоносных программ отобразит их в главном окне программы. При этом пользователю лишь остается определить, что удалить, а что нет.

- Восстановление скрытых и спрятанных папок и файлов на USB — носителях в результате последствий воздействия вирусных программ.Некоторые вредоносные вирусные программы могут изменять атрибуты, спрятать папок и файлов на флешке. В ручную не всегда возможно обычному пользователю восстановить папку с вашей информацией, т.к. атрибут установлен как «системно скрытый». Восстановление спрятанные вирусом папки и файлы обычному пользователю делает практически не возможным и создает много проблем.

Возможности:

- Резидентный USB — щит.

- Сканер скрытых файлов, срабатывающий при подключении накопителя.

- Возможность ручного сканирования накопителя на наличие угроз.

- Возможность ручного сканирования накопителя на наличие скрытых, спрятанных файлов и папок.

USB Protection & Recovery имеет простой интерфейс и практически не потребляет ресурсы системы. Программа совместима с популярными антивирусами.

Способ №3

Файловый менеджер Total Commander. Файловый менеджер позволяет выполнять наиболее частые операции над файлами — создание, открытие, проигрывание, просмотр, редактирование, перемещение, переименование, копирование, удаление, изменение атрибутов и свойств, поиск файлов и назначение прав. Изменение атрибутов папок. Это нужно для того, чтобы папки стали снова видимыми. Подключаем USB-накопитель. Антивирус автоматически удаляет зараженные файлы.

Запускаем Total Commander и открываем в нем накопитель. Скрытые папки помечены красным восклицательным знаком. Если они не видны тогда жмем на значок (Скрытые элементы).

Выделяем папки и изменяем их атрибуты (делаем видимыми).

Удаляем папку (RECYCLER). Этот вирус.

Сканируем флешку антивирусной программой.

Источник: http://bazanovv.ru/fleshki/kak-vosstanovit-skrytye-papki-na-fleshke

Как без лишних усилий восстановить после атаки вируса скрытую информацию на флешке?

После использования на незнакомом компьютере любимой флешки многие пользователи с ужасом обнаруживают, что все хранившиеся на ней материалы каким-то странным образом улетучиваются, превращаясь в ярлыки, хотя объем занятого пространство при этом не меняется.

В принципе удивляться здесь нечему. Виной всему вирус на флешке в виде Trojan.Radmin.13 или autorun, который попросту перенес все данные в невидимую для Windows папку.

Можно ли от него избавиться? Конечно! Причем сделать это так же просто, как и восстановить на флешке после этого вируса всю исчезнувшую информацию.

Шаг № 1: Настройка отображения данных в Windows

Прежде чем восстановить после вирусной атаки данные на внешнем накопителе, может потребоваться установить новые параметры отображения скрытых папок и файлов на компьютере.

В этом случае для начала нужно зайти в меню «Пуск», открыть раздел «Панель управления» и выбрать в нем «Параметры папок».

После этого в появившемся окошке кликнуть вкладку «Вид», найти в контекстном меню параметры для скрытых каталогов и файлов и установить флажок напротив пункта «Показывать…». Далее снять галочку напротив строчки «Скрывать защищенные…» и щелкнуть мышкой кнопку «Применить»:

Завершив включение отображения скрытых папок и файлов, можно смело двигаться дальше.

Шаг № 2: Удаление вирусов с внешнего накопителя

После того как Windows окажется настроен для работы, нужно поработать над тем, как удалить вирус с флешки. В этом случае вылечить внешний накопитель от autorun можно при помощи любого установленного на компьютере антивируса. Это может быть:

- Avira;

- Norton Antivirus;

- NOD32;

- Антивирус Касперского;

- Dr.Web;

- Avast;

- Панда Антивирус и пр.

Базы сигнатур у этих программ сегодня практически одинаковые, поэтому каждой из них можно доверить распознать и удалить трояны, autorun и прочие вирусы на флешке. При этом процедура работы с этими антивирусами стандартна. Все, что потребуется – это установить на ПК антивирусную программу, настроить в ней автоматическую проверку внешних накопителей и уже после подключения флешки дождаться удаления с нее всех вирусов.

Также вылечить USB-носитель можно также с помощью специальных утилит. Например, убрать с флешки вирусы могут помочь такие программки со встроенным антивирусом, как AVZ, Virus Removal Tool от Лаборатории Касперского или Dr.Web CureIt:

При этом качественную защиту флешки от autorun обеспечат Antiautorun, FlashControl, Зоркий Глаз, Trustport USB Antivirus. Последний антивирус, в частности, распаковывается на USB-носитель, что позволяет использовать для обеспечения безопасности при подключении к другим компьютерам:

Просканировать и вылечить внешний накопитель от вирусов можно и через интернет. В этом случае поиск autorun и прочих вирусов на флешке помогут выполнить такие онлайн-антивирусы, как Online Scanner от ESET, Security Scan от Kaspersky, Panda ActiveScan.

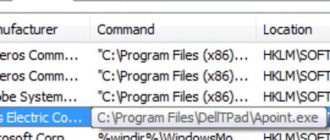

Вместе с тем если доступ к интернету органичен, внешний накопитель можно попытаться почистить и вручную. Для этого придется отыскать и удалить с флешки все ярлыки с разрешением (.lnk), неизвестные файлы в формате (.exe), autorun.inf и RECYCLER:

Шаг № 3: Восстановление материалов на внешнем накопителе

Подлечив флешку антивирусом или очистив его вручную от autorun, можно смело приступать к восстановлению скрытых на ней данных. В этом случае получить вместо ярлыков полноценные папки с «утерянной» информацией можно несколькими способами.

Вариант № 1: Отладка через командную строку

Для того чтобы восстановить на внешнем накопителе данные, переходим в меню «Пуск», вбиваем в поисковую панель запрос cmd и нажимаем Enter. После этого в открывшуюся командную строку вводим значение cd /d A:\ (А – обозначение буквы нашей флешки), жмем Enter и выполняем либо команду dir /x /ad, а затем ren E2E2~1 NEWF, либо только команду attrib -s -h /d /s:

В любом случае в результате таких действий атрибуты для скрытых папок аннулируются, преобразовав в итоге ярлыки в действующие каталоги с данными.

Вариант № 2: Настройка через Total Commander

Одна из причин установить на своем компьютере Total Commander – это возможность получить с помощью этого файлового редактора «утерянные» каталоги с файлами вместо пустых ярлыков. Так, для того чтобы восстановить данные на флешке, нажимаем в программке кнопку «Скрытые элементы», а затем открываем накопитель, который требуется привести в норму. Далее находим папку с красным восклицательным знаком, клацаем по ней правой кнопочкой мыши и выбираем вариант «Свойства» в появившемся контекстном меню:

Теперь в разделе «Атрибуты» снимаем галочку с пункта «Скрытый», жмем «Применить» и подтверждаем применение действия для всех внутренних файлов и папок:

В итоге вместо пустых ярлычков на флешке получаем потерянные нами каталоги. При этом несложно заметить, что исходя из этих функций, Total Commander можно использовать и для поиска скрытых вирусов, например, RECYCLER или autorun, заменяя таким образом антивирус.

Вариант № 3: Восстановление специальными утилитами

Для возобновления данных на флеш-накопителе вместо Total Commander можно установить на ноутбуке одну из утилит-реаниматоров, например, USB Hidden Recovery / Folder Fix, LimFlashFix. Так, в первых двух программках достаточно выбрать флешку, которая нуждается в «реанимации», а затем запустить восстановление, нажав соответствующую клавишу:

Практически также просто исправить обнаружение скрытых материалов на накопителе и через утилиту LimFlashFix. Процесс выполнения этой задачи с ее помощью будет выглядеть так:

Вариант № 4: Использование лечащего файла

После проверки флешки антивирусом и удаления autorun и прочих вирусов для восстановления скрытых документов можно воспользоваться лечащим bat-файлом, который содержит набор кодов для настройки параметров отображения скрытых каталогов:

Его можно либо скачать здесь, либо создать вручную, сохранив указанный перечень команд в текстовом документе, а затем изменив его формат с (.txt) на (.bat). Так или иначе, чтобы способ заработал, необходимо переместить bat-файл на флешку.

Источник: https://WindowsTune.ru/prog/antivirus/kak-vosstanovit-informaciyu-na-fleshke-posle-virusa.html

Вирус на флешке — папки стали ярлыками! Решение!

Сегодня я хочу поговорить об одном уже весьма стареньком вирусе, модификации которого до сих пор будоражат компьютеры пользователей не заботящихся о собственной безопасности. Смысл его деструктивной деятельности заключается в том, что он скрывает содержимое съемного диска и подменяет его ссылками на исполняемый файл, которые умело маскирует с помощью изменения их атрибутов.

Всё рассчитано на то, что ничего не подозревающий пользователь не заметит, что вместо папок ярлыки и попытается их открыть. Таким образом этот троян и кочует от компьютера к компьютеру, поражая незащищённые операционные системы одну за другой.

Если же на очередном ПК будет стоять хорошая антивирусная программа типа Касперского или DrWeb, то она, конечно же, сразу его засечёт и удалит сам исполняемый EXE-файл или скрипт.

Но вот изменить атрибуты, из-за которых папки стали ярлыками на флешке, антивирус не в состоянии и Вам придётся делать это вручную. Как это сделать я сейчас и расскажу.

Вычищаем заразу окончательно!

Для начала надо окончательно убедиться, что вируса нет ни на компьютере, ни на USB-диске. Для этого обновляем базы антивирусной программы и проверяем сначала одно, потом другое. Если у Вас её нет — настоятельно рекомендую его установить. Например, отлично себя зарекомендовал бесплатный антивирус Касперского. Так же можно воспользоваться одноразовым сканером DrWeb CureIT.

После этого надо зайти в панель управления Windows и открыть раздел «Параметры папок». В открывшемся окне переходим на вкладку «Вид»:

Здесь необходимо снять галочки «Скрывать защищённые системные файлы» и «Скрывать расширения для зарегистрированных типов файлов». А вот флажок «Показывать скрытые файлы, папки и диски» надо наоборот поставить. Это делается для того, чтобы увидеть всё, что вредоносная программа могла скрыть от пользователя.

Следующим шагом нужно будет вручную подчистить остатки жизнедеятельности зловреда.

Обязательно проверьте чтобы на флешке не осталось файла сценария автозапуска — autorun.inf. Затем стоит удалить папку RECYCLER (Кстати, в ней-то обычно EXE-шник вируса и лежит).

На жестком диске надо обратить внимание на папки пользователей, а особенно — на C:\Users\\Appdata\Roaming\.

Именно сюда пытается прятаться всякая зараза, а потому в ней не должно быть исполняемых файлов с расширение *.EXE и *.BAT.

Возвращаем пропавшие папки обратно

Следующим этапом нужно вернуть обратно папки, которые стали ярлыками на USB-накопителе. Вот тут начинается самое интересное. Дело в том, что в зависимости от модификации, способ с помощью которого вирус спрятал директории может быть разным. В самом простом случае достаточно зайти на флешку. Там вы увидите скрытые папки (их отображение мы включили выше). Надо просто на каждой из них кликнуть правой кнопкой, открыть её свойства и снять галочку «Скрытый».

А вот если поработал более продвинутый зловред, то скорее всего эта галочка будет недоступна и так просто снять атрибут «скрытый» с папки после вируса у Вас не получится.

В этом случае прямо в корне флешки создаём текстовый файлик, в котором надо скопировать вот эту строчку:

attrib -h -r -s -a /D /S

Закрываем текстовый редактор и меняем ему расширение с *.TXT на *.BAT.

Кликаем на файлике правой кнопкой и в контекстном меню выбираем пункт «Запуск от имени Администратора».

После этого папки должны стать видимыми.

Если что-то непонятно — смотрим видео-инструкцию:

Автоматизированный вариант

Для тех, кто не любит всё делать вручную, предпочитая положиться на скрипты, тоже есть отличный способ. Заключается он в том, что на съёмном накопителе надо опять же создать BAT-файл, открыть его блокнотом и скопировать туда вот такой код:

:lable cls set /p disk_flash=»Input USB Drive Name: » cd /D %disk_flash%: if %errorlevel%==1 goto lable cls cd /D %disk_flash%: del *.lnk /q /f attrib -s -h -r autorun.* del autorun.* /F attrib -h -r -s -a /D /S rd RECYCLER /q /s explorer.exe %disk_flash%:

Закрываем текстовый редактор и сохраняем изменения. Запускаем скрипт на исполнения. В начале он попросит указать букву, под которой флешка отображается в Проводнике. После этого он удалить папку RECYCLER, файл автозапуска autorun.inf и вернёт атрибуты папкам, которые стали ярлыками. Этот вариант отлично работает в большинстве случаев на «ура».

Но если вдруг Вам попадётся более хитрая модификация такого вируса, то всё же Вам придётся закатать рукава и поработать руками.

Источник: https://nastroisam.ru/virus-papki-stali-yarlyikami/