Содержание

Mobogenie — что это за программа

19.03.2014 программы

Два лагеря пользователей: часть ищет, где скачать mobogenie на русском, другая — хочет знать, что это за программа, которая появилась сама собой и как удалить ее с компьютера.

В этой статье отвечу и тем и другим: в первой части о том, что представляет собой Mobogenie для Windows и для Android и где можно взять эту программу, во втором разделе — о том, как удалить Mobogenie с компьютера, и откуда она на нем взялась, если вы ее не устанавливали. Сразу отмечу, что несмотря на описанные ниже полезные возможности Mobogenie, эту программу лучше удалить с компьютера, равно как и все, с нею связанное — так как помимо прочего, она может скачивать потенциально нежелательно ПО на ваш компьютер или телефон и не только это. Для полного удаления отлично подходят инструменты из статьи Лучшие средства для удаления вредоносных программ (особенно последний, он хорошо «видит» все части Mobogenie).

Для чего нужна программа Mobogenie

В общих чертах, mobogenie — это не только программа на компьютере и приложение для Android, но и магазин приложений, сервис для управления телефоном и некоторых других действий, например — для загрузки видео с одного популярного видеохостинга, музыки в формате mp3 и других целей. При этом, различные средства для удаления вредоносных программ сигнализируют об опасности Mobogenie — это не вирус, но, тем не менее ПО может совершать нежелательные действия в системе.

Mobogenie для Windows представляет собой программу, с помощью которой можно управлять своим Android телефоном или планшетом: устанавливать и удалять приложения, получить root на телефоне в один клик, редактировать контакты, работать с СМС сообщениями, создавать резервные копии данных, управлять файлами в памяти телефона и на карте памяти, ставить рингтоны и обои (жаль только, что нельзя разблокировать графический ключ на Android)— в общем-то, полезные функции которые, к тому же довольно удобно организованы.

Самая полезная функция Mobogenie, пожалуй — это резервное копирование.

При этом, данными из резервной копии, если верить описанию на официальном сайте (я не проверял), можно воспользоваться не на том телефоне, на котором эта копия создавалась.

К примеру: вы потеряли телефон, купили новый и восстановили на нем всю важную информацию с копии старого. Ну и Root — тоже полезная функция, но мне не на чем ее протестировать.

Mobogenie Market — это приложение для Android от того же разработчика mobogenie.com. В нем вы можете скачать приложения и игры для телефона или загрузить музыку и обои для своего андроида. В общем-то, этим функции и ограничиваются.

Mobogenie для Android

Где скачать Mobogenie на русском языке для Windows и Android

Загрузить программу mobogenie для Windows можно на официальном сайте www.mobogenie.com/ru-ru/

При установке программы будет возможность выбрать русский язык. Учтите, что ваш антивирус, если это Avast, ESET NOD 32, Dr. Web или GData (остальные антивирусы молчат) сообщит о вирусах и троянах в mobogenie.

Я не знаю, опасно ли то, что определяется как вирусы, решайте сами — эта статья носит не рекомендательный характер, а информационный: я просто рассказываю, что это за программа.

Скачать Mobogenie для Android можно бесплатно в магазине Google Play здесь: https://play.google.com/store/apps/details?id=com.mobogenie.markets

Как удалить Mobogenie с компьютера

Следующий вопрос — о том, как удалить эту программу, если она вдруг появилась в Windows.

Дело в том, что схема ее распространения не вполне этична — вы устанавливаете что-то нужное, например Driver Pack Solution, забываете убрать галочку и вот, у вас на компьютере уже есть эта программа (даже если вы не пользуетесь Android). Кроме этого, сама программа может скачивать на компьютер дополнительные вещи, которые вам не нужны, подчас с вредоносным поведением.

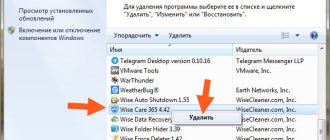

Для начала (это только первый шаг), чтобы полностью удалить Mobogenie зайдите в панель управления — программы и компоненты, затем найдите нужный пункт в списке программ и нажмите кнопку «Удалить».

Подтвердите удаление программы и дождитесь завершения процесса. Вот и все, программа удалена с компьютера, однако по факту ее части остаются в системе.

Следующим шагом, который потребуется, чтобы удалить Mobogenie будет переход к этой статье и использование одного из инструментов, который там описан (в данном случае хорошо подойдет Hitman Pro)

А вдруг и это будет интересно:

Источник: https://remontka.pro/mobogenie/

10 программ, которые стоит удалить в Windows XP, 7,8,10

В данной статье мы разберем программное обеспечение, использование которого в данный момент неактуально. Для таких вот случаев есть множество современных альтернатив, а некоторые программы вообще уже не нужно использовать, потому что пользы от них нет.

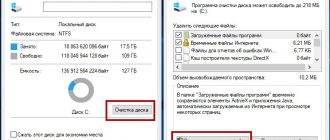

Сразу скажу, чтобы удалять программы не используйте встроенный в Windows компонент «Программы и компоненты», он не удаляет то, что хотелось бы. Для этих целей существует множество других деинсталляторов, например, CCleaner, Uninstall Tool и другие. Обязательно используйте их.

Если вы давно не занимались удаление «мусора», то вы, скорее всего, удивитесь, как много его на вашем компьютере.

Microsoft Silverlight

Раньше, чтобы посещать сайты нужны были различные компоненты и дополнения для браузеров.

В этом примере Microsoft Silverlight использовался для просмотра анимации, мультимедиа и графики, но сейчас эта штуковина уже не нужна. Поддержка Microsoft Silverlight прекратилась.

Если вы обнаружили у себя этот компонент, смело удаляем. Вряд ли еще существуют сайты, которые связаны с Microsoft Silverlight.

Все компоненты Toolbar

Следует избегать дополнений, в которых имеется слово «Toolbar», например, Google Toolbar, Yandex Toolbar и прочее. Подобные дополнения только тормозят браузер и ничего полезного не несут. Конечно, если у вас иное мнение, то используйте на здоровье, либо удаляем весь ненужный хлам.

Чистилки системы, которые бесполезны

Существует такой тип программ, призванный очищать систему от различного мусора. Разработчики заверяют, что их продукт поднимет производительность вашего компьютера до небес, а на деле ничего, либо наоборот – резкое падение производительности, лаги, вылеты программ.

Конечно, я не говорю про все программы такого типа. Например, очень хорошая утилита CCleaner, которая действительно помогает оптимизировать систему. Также подобные программы стоит использовать только при малом количестве, как внутренней памяти, так и оперативной, то есть на слабых ПК.

: Чистка и оптимизация системы с помощью Ashampoo WinOptimizer 11

Java

Конечно, все компоненты Java еще не совсем умерли. Еще есть много приложений, которым нужен Java. Если вы не используете подобные программы, а всего лишь занимаетесь серфингом в интернете, просмотром фильмов и прослушиванием музыки, то смело удаляем Java.

Если вы когда-либо установите утилиту, которой потребуется Java, то она об этом вам сообщит и вам придется скачать её и установить.

Skype Click to Call

Данное дополнение для Skype нужно только в том случае, если вы постоянно звоните на номера различных операторов. Если вы не используете эту возможность, то удаляем. Даже при использовании Skype отсутствие этого компонента никак не повлияет на его работу.

: Советы пользования Skype

QuickTime

Утилиту эту лучше удалить, так как на Windows она не очень популярна. Тем более были обнаружены уязвимости, которые помогают удаленно запускать любой код на компьютере. Таким образом, это может быть использовано для хакеров. Конечно, атак подобного рода замечено почти не было, но кто знает, что будет потом.

Хочу напомнить, QuickTime – разработка Apple, и они прекратили поддержку этой программы. Поэтому исправлять какие-либо уязвимости никто не будет. Да и зачем вам этот QuickTime, когда есть множество аналогов для просмотра видео.

Встроенные утилиты производителей ноутбуков

Обычно, когда вы только приобрели ноутбук, можно заметить на нем уже установленное программное обеспечение.

Причем программы могут быть не именно от их компании, а сторонние, например, от Adobe. Чтобы определить, что можно удалить, а что оставить, воспользуйтесь программой Should I Remove It?.

Она проверить ваш компьютер на наличие полезных и бесполезных программ.

Internet Explorer

Уже столько времени прошло со времен создания данного браузера, но просто так бы я этот пункт сюда не вписал. Дело в том, что еще остались приверженцы данного программного обеспечения. Даже Microsoft уже заменила свое детище на новый продукт Microsoft Edge, который намного лучше.

В качестве альтернативы есть множество других браузеров: Google Chrome, Mozilla Firefox и другие. Только не используйте Амиго. Почему? Читаем в этой статье.

uTorrent

Древнейший торрент клиент, который прожил хорошую жизнь, но, к сожалению, его актуальность с каждым днем падает. Постоянные обновления, реклама и никчёмные дополнения, которые ничего не дают.

Множество пользователей занимаются поиском другого торрент-клиента. Я могу предложить два неплохих варианта – BitTorrent и qBitTorrent.

В первом есть наличие интересных фишек, которых нет в uTorrent, также он бесплатный.

К сожалению, реклама есть во всех приведенных программах, но ниже дан пример, как её отключить.

По теме:

Windows Media

Как только с этим мультимедиа инструментом не работали, вдохнуть в него жизнь не получается, а пользователи всё чаще ищут альтернативы. Их много, разобраться сложно. Поэтому ждите обзор, в котором я расскажу, какой плеер для просмотра видео или прослушивание музыки подойдёт больше всего.

: Как удалить приложения Windows 10

Итого

Мы рассмотрели десять программ, использование которых не приукрасит вашу жизнь, не сделает работу за компьютером удобной, а только наоборот испортит всё впечатление. Все инструменты, указанные выше рекомендуется удалить.

Если вы чем-то из этого пользуетесь, дело ваше, я всего лишь высказал своё мнение. Также читаем статью «Как удалить программу с компьютера с помощью утилит«. Там я обозреваю 12 утилит для удаления любого ПО с компьютера.

Жду комментариев, как гневных, так и положительных.

Источник: https://computerinfo.ru/programmy-kotorye-stoit-udalit/

Освобождаем компьютер от программного мусора

22.05.2015 Род Трент

После скандала, в центре которого оказалась компания Lenovo, в потребительской индустрии активно обсуждается проблема нежелательных приложений, предварительно устанавливаемых практически на каждом компьютере.

Когда это началось? Раньше дополнительное программное обеспечение поставлялось в комплекте с приобретаемым компьютером на компакт-диске, и его можно было устанавливать по желанию. Думаю, именно сюда в конечном итоге пошло большинство компакт-дисков от компании AOL.

Однако в определенный момент производители стали сами устанавливать приложения. Сначала на рабочем столе появились ярлыки. Установочные файлы находились на жестком диске компьютера, и после щелчка на ярлыке пользователю предлагалось подтвердить установку приложения или отказаться и удалить его.

Затем производители пошли дальше и стали разворачивать на компьютерах системы с уже установленными приложениями.

Прилагаемый компакт-диск восстановления (а впоследствии — логический раздел на жестком диске, содержащий образ для восстановления системы) включал уже установленные приложения, и после восстановления системы на чистом компьютере эти приложения появлялись вновь.

Таким образом, клиенты фактически никогда не имели дела с абсолютно чистой системой Windows. Лишь немногим довелось испытать, что это такое, а жаль. Программный мусор — один из основных виновников несправедливых упреков в адрес Windows. Уберите все лишнее, и система будет работать превосходно, то есть так, как было задумано Microsoft.

Мне постоянно встречаются статьи с описанием сложных процессов освобождения компьютера от всего лишнего и последующей установки копии Windows в первозданном виде. Это радует.

Однако большинству пользователей Windows такие методы не подходят.

Я бы никогда не предложил подобные инструкции кому-либо из членов моей семьи, так как не уверен, что обычный пользователь сможет выполнить их как надо.

Уже давно всякий раз, покупая новый компьютер, я первым делом трачу несколько часов на его очистку от всего ненужного. Однако большинство потребителей этого не делают.

Они достают компьютер из упаковки, подключают его, и, если нужное приложение запускается, считают задачу выполненной. Замеченные посторонние приложения они считают частью приобретенной системы, которую не следует трогать.

Кроме того, производители чрезвычайно затруднили удаление таких приложений, а пользователи не в состоянии решить, что нужно оставить для Windows, а от чего лучше избавиться.

Как я уже говорил, эта ситуация не нова. Подобное коварство со стороны поставщиков наблюдается уже не один год.

Компания Lenovo, производящая действительно превосходное оборудование, стала показательным примером того, как не надо делать, хотя в этом отношении почти у каждого производителя, что называется, рыльце в пуху.

Что же предпринять рядовому пользователю, чтобы получить компьютер с превосходной производительностью, свободный от всего лишнего?

Существует три метода, которые я сам применял в определенные моменты своей «компьютерной» жизни.

Эти методы позволяют избавить компьютер от ненужных программ и сформировать идеальную вычислительную среду.

Прежде чем приступать к длинному и трудоемкому процессу полной очистки компьютера и новой установки системы, попробуйте воспользоваться одной из перечисленных ниже программ.

PC Decrapifier

Бесплатная для персонального использования, программа PC Decrapifier находит все программы, установленные на компьютере, в том числе приложения, выполняемые при загрузке, и дает возможность выбрать то, что следует удалить. Кроме того, она дает рекомендации, от каких приложений лучше избавиться, основываясь на данных об их бесполезности или о том, что они замедляют работу компьютера.

Для случаев применения PC Decrapifier в условиях офиса со многими компьютерами предусмотрена подписка на версию Pro за 25 долл.

Лицензия предоставляется не по числу обслуживаемых компьютеров, а в расчете на одного ИТ-администратора, осуществляющего обслуживание.

Это означает, что одной лицензии Pro достаточно для управления всеми компьютерами организации.

За исключением функции «Избранное», разница между бесплатным вариантом и версией Pro отсутствует.

Обе версии работают одинаково, но если вы собираетесь использовать PC Decrapifier в корпоративной среде, то будет правильно оказать поддержку разработчику путем оформления подписки. Ссылка на сайт: www.pcdecrapifier.com/.

Malwarebytes

Malwarebytes — должно быть, одно из наиболее популярных решений для очистки компьютера от всего ненужного. Эту программу я применял чаще остальных и всегда успешно.

Когда компьютер начинал «тормозить» или вести себя странно, приложение Malwarebytes было первым средством, к которому я обращался, и с его помощью всегда удавалось обнаружить и устранить проблемы.

Программа удобна в применении и способна выявить программный мусор, ускользающий от внимания даже самых лучших приложений.

Существуют программы, которые чрезвычайно трудно удалить, потому что при каждой загрузке компьютера они устанавливаются вновь.

Malwarebytes убирает и этот мусор, отлавливая вредителей в процессе загрузки.

Существует бесплатный вариант и версия Premium, которая стоит 24,95 долл. за 1 год (на три компьютера). Однако, в отличие от PC Decrapifier, между бесплатным и платным вариантами есть различия. Версия Premium имеет следующие преимущества:

- обнаружение и защита от вредоносного программного обеспечения в реальном времени (бесплатную версию приходится запускать вручную);

- блокировка попыток несанкционированного доступа и фишинга (бесплатная версия не работает в режиме службы);

- планирование автоматического сканирования (бесплатная версия не предусматривает плановых циклов сканирования);

- три настраиваемых режима сканирования (для бесплатной версии — только один режим, предусматривающий единовременный цикл сканирования).

Ссылка на сайт: www.malwarebytes.org/.

Lavasoft Ad-aware

Ad-aware — возможно, самое старое решение на рынке технологий очистки от мусора, и именно эту программу я использовал в числе первых, еще до появления Malwarebytes. Подобно PC Decrapifier и Malwarebytes, программа существует в виде бесплатной и платной версий.

Однако, в отличие от прочих решений, в состав пакета Ad-aware включен антивирус реального времени.

Поэтому если вы не удовлетворены своим текущим антивирусным приложением, то можете убить сразу двух зайцев (защититься от ненужного программного обеспечения и от вирусов) с помощью одного комбинированного решения.

Существует четыре версии Ad-aware: Free Antivirus+, Personal Security, Pro Security и Total Security. У каждого варианта есть свои особенности.

Бесплатная версия имеет базовый набор функций, достаточный для удаления программного мусора, но если вы обслуживаете несколько компьютеров и нуждаетесь в дополнительных функциях, таких как безвозвратное удаление файлов и обеспечение безопасности банковских операций, то вам следует рассмотреть другие версии. Хороший сравнительный анализ версий приведен по адресу: www.lavasoft.com/products/ad_aware.php. В зависимости от набора функций, цена колеблется в пределах от 24 до 48 долл. Поскольку компания Lavasoft существует давно, можно рассчитывать на ее большой опыт в области удаления программного мусора. Ссылка на сайт: www.lavasoft.com/. Замечу на всякий случай, что программное обеспечение Lavasoft Web Companion, возможно, страдает от проблем, связанных с приложением SuperFish на компьютерах Lenovo. Так что будьте осторожны.

Большое достоинство бесплатных вариантов каждого из трех упомянутых продуктов состоит в том, что выбранное решение можно опробовать и убедиться, что оно выполняет свою работу.

Другое преимущество бесплатного варианта заключается в возможности отправить другому пользователю ссылку для загрузки, чтобы он мог также очистить свой компьютер.

Из всего сказанного можно сделать вывод, что моим фаворитом является Malwarebytes, поскольку я имею наиболее успешный опыт применения этой программы. Впрочем, как и всегда, оставляю за читателями право сделать собственный выбор.

Источник: https://www.osp.ru/winitpro/2015/06/13046188

Самый сложный вредонос под Android

Коллеги из вирлаба написали статью о бэкдоре, с возможностями котого вы должны ознакомиться: http://www.securelist.com/ru/blog/207768863/Samyy_slozhnyy_Android_troyanets. В своей же статье я покажу, чем грозит заражение этим вредоносом.

Но для начала подобьем список особенностей и возможностей бэкдора:

Обнаруженная уязвимость нарушает процесс конвертации Dalvik байт-кода в Java байт-код, что в итоге затрудняет статический анализ

Они модифицировали AndroidManifest.xml таким образом, что тот не соответствовал заданному Google стандарту, но при этом, благодаря найденной уязвимости, правильно обрабатывался на смартфоне.

В результате динамический анализ троянца крайне затруднен

Ну еще бы

com. То есть без Интернета он не будет проявлять вредоносной активности

Выключение экрана ему нужно, чтобы пользователь в этот момент ему не помешал

Впечатляет? Тогда под кат, где я продемонстрирую несколько скриншотов.

Для исследования я взял Backdoor.AndroidOS.Obad.a с md5 E1064BFD836E4C895B569B2DE4700284. Вредонос не работает на эмуляторе. Возможно его удалось бы запустить после модификции эмулятора через командную строку, но мне проще использовать реальное устройство. Внимание! Не повторяйте такого!

Приложение весит 83 килобайта. Установку я сделаю с принудительной проверкой приложения антивирусом от Google:

Я не думаю, что кто-то ждал, что вредонос будет обнаружен. Ну ладно. Т.к. установка происходит через штатный инсталлятор, то все запросы показаны. В том числе те, что стоят денег. Ах, если бы читали хотябы треть пользователей.

Для проверки, заражена система или нет я буду использовать Kaspersky Mobile Security. Не потому что это реклама или что-то подобное.

Просто наш продукт заведомо видит и детектирует угрозу. Удалить он все равно ее не сможет после того, как я разрешу использование функций Device Administrator.

Вот как детектируется вредонос:

Теперь самое опасное — запуск. Предварительно я удалю пароль для своей WiFi точки. SIM карта была извлечена еще раньше.

Я запретил использование root прав. Тут и без них достаточно «счастья» будет. На заднем плане идет обратный отсчет до появления экрана предоставление прав администратора устройства. Я предоставил эти права. Всё.

Если ваш аппарт не рутован, то вы не сможете удалить это приложение. Вы уже видели, что кнопки удаления недоступны. Но даже если вызвать удаление иным образом, его нельзя завершить из-за уязвимости в Device Admin.

Сейчас я попытаюсь вызвать удаление из Kaspersky Mobile Security.

Как вы можете убедиться, в списке DA вредоноса действительно не видно. А значит права администратора системы забрать у него нельзя.

Так что если вы не уверены в своих знаниях и опыте, лучше используйте проверенный антивирус. Любой. Главное, чтобы у него была заслуженная великолепная репутация.

Как специалист, я бы рекомендовал антивирусы отечественных производителей, т.к. в России пока еще не забивают на реальные исследования и тестирования.

Но это было отступление. Давайже же удалять вредоноса! Благо прав root у него нет, а возможность предоставить их проверенным средствам — есть. Все, используемое мною для нейтрализации угрозы имеет права root.

Я не буду показывать этого, но после каждой попытки я проверяю, что вредонос остался/удален сразу двумя способами. Сначала я нахожу его в списке приложений (кстати, скриншот этого списка в шапке статьи), затем проверяю нашим ативирусом.

Вердикт антивируса приоритетнее; я знаю как работает он и знаю, как работает система.

Начну с неспециализированного приложения — с популярного файлового менеджера ES Explorer.

Как видим, он не справился. Тогда попытаемся просто удалить вредоноса руками. Благо знаем имя пакета.

Есть! Но получилось, что специальный инструмент в ES Explorer не справился, а «ручной режим» справился. Делаем вывод — автомат в нем бесполезен.

Второе приложение — специализированная утилита для удаления мусора, в том числе приложений — SD Maid.

Вполне ожидаемо приложение видит вредоноса, но удалить не сумело. При этом сделало какое-то невнятное заявление о скрытии системного приложения. Ну, раз и тут автомат не справился, переходим на ручник.

Но здесь нет папки вредоноса. Очевидно, что ручник не приспособлен вообще для серьезной работы, только для очистки мусора.

Хорошо, раз в режиме «руками» мы смогли снести заразу, попробуем сделать этот из adb shell, как меня попросили в Juick. Собственно, тут ждать проблем не приходится.

rm com.android.system.admin-1.apk

И вредоноса нет. Теперь остается просто подчистить хвосты. Можно даже штатно.

Следующим будет приложение RootAppDelete. Выбираем удаление пользовательского ПО и…

Эта утилита не использует прав root для удаления пользовательских приложений, а вызывает штатный анисталлер. В итоге удалить бекдора им нельзя.

Ну и опробуем то, что не может вызывать сомнений — Titianium Backup.

Как видно на последнем скриншоте, хвосты штатно зачистить все еще нельзя. Ну это не проблема. Перезагружаем смартфон и…

Да, я использовал сделаный ранее скриншот, но сути не меняет

Итак, мы столкнулись с вредоносом, который хоть и можно обезвредить, но это просто не под силу подавляющему большинству пользователей.

Более того, этот вредонос защищается от удаления только штатными возможностями Android и при наличии root не использует эти права для самозащиты.

Но теперь, вооружившись знанием о подобных вредоносах, вы сможете вынести их руками. Если, конечно, ваш аппарат рутован. В противном случае вам придется сделать сброс.

P.S. После удаления вредоноса и вставки SIM я обнаружил, что отключен мобильный интернет. Не исключаю, что это поведение Android или даже прошивки от Motorola. Но может быть и подлянка вредоноса.

Ещё на эту тему было

Источник: https://droidnews.ru/samyy-slozhnyy-vredonos-pod-android

Zsprovider что это за программа

Здравствуйте. Нередко я «копаюсь» в файловой системе и обнаруживаю там папки приложений, которые я не устанавливал.

Не так давно попалась мне OneClick — что это за программа и нужна ли она, узнаете из данной публикации, которая будет полезна как для пользователей Windows 10, так и для тех, у кого ОС более ранней версии (Виндовс 7 или 8.1).

Все началось с того, что я открыл диспетчер задач и увидел в перечне парочку неведомых мне элементов:

Не скажу, что они потребляли много ресурсов процессора и памяти, но само присутствие неизвестных файлов настораживало.

Пару дней спустя мне стало интересно, и я решил завершить оба процесса OneClick.

Первый результат манипуляций, который бросился в глаза – пропала строка поиска, расположенная в нижней части экрана:

Упс, я как бы уже привык к данному элементу, который экономил немало времени при необходимости найти что-то в интернете.

Я сделал вывод, что это очередная «подсадная утка» Яндекса, которую я случайно установил вместе с другими программами Yandex. Но при последующей перезагрузке строка оказалась на своем месте.

Очевидно, что утилита имеет возможность автоматического запуска.

OneClick что это за программа?

Далее решил покопаться в сети, чтобы получить побольше информации по теме. Оказалось, очень много людей на компьютерных форумах упоминают ВанКлик (иногда его еще называют «ОнэКлик»).

Суть следующая: утилита умеет шпионить за пользователем не хуже Windows 10.

Она собирает данные о посещенных страницах, поисковых запросах, вычисляет географическое местоположение ПК.

На основании этого Вам показывается всяческая реклама (иногда весьма сомнительного содержания) или же предложения установить игру/приложение. Вот, что показывало мне:

Вроде бы удобный инструмент, можно еще и свои сайты добавлять в быстрый запуск (для этого кликаем по «плюсику»). И даже подсказки показывает, когда начинаешь вводить запрос:

Но удивило то, что иногда вместо открытия сайта , загружался браузер с несколькими вкладками, где отображалась реклама (онлайн игры, казино и т.д.).

Сразу же насторожил тот факт, что используется система Поиск@mail.ru, разработчики которой славятся незаметным «втюхиванием» ненужного софта, наподобие «Спутника» и прочего хлама.

Вернемся к процессам OneClick, обнаруженным в диспетчере задач. Путем нехитрых действий, я выяснил, что располагаются файлы по пути:

C / Users / ИМЯ_ПОЛЬЗОВАТЕЛЯ / AppData / Local / OneClick

- Логично, что в каталоге Images располагались изображения, выводимые в качестве превью для сайтов;

- Tabs – это, собственно, перечень ссылок и названий ресурсов, добавленных «плюсиком» в закладки;

- Файл с разрешением «ico» — это просто значок, иконка;

- 64.exe – главный элемент, запускающий программу;

- Объект с окончанием «update» отвечает за автоматическое обновление софта;

- Unins000 – отвечает за удаление (характерен для большинства приложений).

Вот как раз последний «товарищ» мне и пригодиться в дальнейшем.

Убираем OneClick в автозагрузке

В начале статьи я упоминал, что после перезагрузки компьютера строка поиска появлялась снова. Поэтому, следует проанализировать список элементов автоматического запуска. Для этого:

- Нажимаем Win + R на клавиатуре и вводим в консоль команду:

msconfig

- Когда откроется окно с несколькими вкладками, выбираем нужную и видим в списке то, что искали:

- Достаточно снять отметку, нажать «ОК» для частичного устранения проблемы.

Обратите внимание, что вкладка «Автозагрузка» в Виндовс 10 располагается в диспетчере задач:

Как удалить OneClick

Если Вы пришли к выводу, что «фишка» не нужна Вам, то можно перейти в папку расположения файлов (смотрите выше) и просто дважды щелкните левой кнопкой мышки по объекту «unins000.exe» для начала процесса деинсталляции:

Вас спросят, точно ли хотите сделать это. Понятное дело – подтверждаем намерения.

Если по каким-либо причинам вы не можете отыскать требуемое местоположение, то можно перейти в «Программы и компоненты» (через панель управления или «Проводник») и оттуда удалить ненужное ПО:

или

Для самых новых версий Windows 10 следует вызвать главное контекстное меню (нажимаем Win + X ) и перейти к пункту «Приложения и возможности»:

Уверен, далее не составит труда разобраться даже новичкам. В качестве альтернативы рекомендую оптимизатор Ccleaner. Он не только бесплатный, но еще удаляет весь мусор из реестра и файловой системы. Скачать софт и посмотреть видео инструкцию можете по ссылке на моем сайте IT Техник.

Источник: https://it-tehnik.ru/software/windows-10/oneclick.html

Удаление Provider: Удалите Provider Навсегда

Что такое Provider

Скачать утилиту для удаления Provider

Удалить Provider вручную

Получить проффесиональную тех поддержку

Читать комментарии

Описание угрозы

Название угрозы

Имя исполняемого файла:

Тип угрозы:

Поражаемые ОС:

Provider

Provider.dll

Malware

Win32 (Windows XP, Windows Vista, Windows Seven, Windows

Источник: https://dcvesta.org/zsprovider-chto-eto-za-programma/

Update your security provider to protect against SSL exploits | Android Developers

Android relies on a security Provider toprovide secure network communications. However, from time to time,vulnerabilities are found in the default security provider.

To protect againstthese vulnerabilities, Google Playservices provides a way to automatically update a device's security providerto protect against known exploits.

By calling Google Play services methods, yourapp can ensure that it's running on a device that has the latest updates toprotect against known exploits.

For example, a vulnerability was discovered in OpenSSL(CVE-2014-0224)that can leave apps open to a «man-in-the-middle» attack that decryptssecure traffic without either side knowing.

With Google Play services version5.0, a fix is available, but apps must ensure that this fix is installed.

Byusing the Google Play services methods, your app can ensure that it's runningon a device that's secured against that attack.

Caution: Updating a device's security Provider does not update android.net.SSLCertificateSocketFactory.

Rather than using this class, weencourage app developers to use high-level methods for interacting withcryptography.

Most apps can use APIs HttpsURLConnection without needing to set a customTrustManager or create an SSLCertificateSocketFactory.

Patch the security provider with ProviderInstaller

To update a device's security provider, use theProviderInstallerclass. You can verify that the security provider is up-to-date (and update it,if necessary) by callingthat class's installIfNeeded()(or installIfNeededAsync())method.

When you call installIfNeeded(), theProviderInstallerdoes the following:

- If the device's Provider is successfully updated (or is already up-to-date), the method returns normally.

- If the device's Google Play services library is date, the method throws GooglePlayServicesRepairableException. The app can then catch this exception and show the user an appropriate dialog box to update Google Play services.

- If a non-recoverable error occurs, the method throws GooglePlayServicesNotAvailableException to indicate that it is unable to update the Provider. The app can then catch the exception and choose an appropriate course of action, such as displaying the standard fix-it flow diagram.

TheinstallIfNeededAsync()method behaves similarly, except that instead ofthrowing exceptions, it calls the appropriate callback method to indicatesuccess or failure.

If installIfNeeded()needs to install a new Provider, this can takeanywhere from 30-50 milliseconds (on more recent devices) to 350 ms (on olderdevices). If the security provider is already up-to-date, the method takes anegligible amount of time. To avoid affecting user experience:

- Call installIfNeeded() from background networking threads immediately when the threads are loaded, instead of waiting for the thread to try to use the network. (There's no harm in calling the method multiple times, since it returns immediately if the security provider doesn't need updating.)

- If user experience will be affected by the thread blocking—for example, if the call is from an activity in the UI thread—call the asynchronous version of the method, installIfNeededAsync(). (Of course, if you do this, you need to wait for the operation to finish before you attempt any secure communications. The ProviderInstaller calls your listener's onProviderInstalled() method to signal success.)

Warning: If theProviderInstalleris unable to install an updated Provider,your device's security provider might be vulnerable to known exploits. Your appshould behave as if all HTTP communication is unencrypted.

Once the Provider is updated, all calls tosecurity APIs (including SSL APIs) are routed through it.(However, this does not apply to android.net.SSLCertificateSocketFactory, which remains vulnerable to suchexploits asCVE-2014-0224.)

Patch synchronously

The simplest way to patch the security provider is to call the synchronousmethod installIfNeeded().This is appropriate if user experience won't be affected by the thread blockingwhile it waits for the operation to finish.

For example, here's an implementation of a sync adapter that updates the security provider. Since a syncadapter runs in the background, it's okay if the thread blocks while waitingfor the security provider to be updated.

The sync adapter callsinstallIfNeeded() toupdate the security provider. If the method returns normally, the sync adapterknows the security provider is up-to-date.

If the method throws an exception,the sync adapter can take appropriate action (such as prompting the user toupdate Google Play services).

/** * Sample sync adapter using {@link ProviderInstaller}. */class SyncAdapter(context: Context) : AbstractThreadedSyncAdapter(context, true) { override fun onPerformSync( account: Account, extras: Bundle, authority: String, provider: ContentProviderClient, syncResult: SyncResult ) { try { ProviderInstaller.installIfNeeded(context) } catch (e: GooglePlayServicesRepairableException) { // Indicates that Google Play services is date, disabled, etc. // Prompt the user to install/update/enable Google Play services. GoogleApiAvailability.getInstance() .showErrorNotification(context, e.connectionStatusCode) // Notify the SyncManager that a soft error occurred. syncResult.stats.numIoExceptions++ return } catch (e: GooglePlayServicesNotAvailableException) { // Indicates a non-recoverable error; the ProviderInstaller is not able // to install an up-to-date Provider. // Notify the SyncManager that a hard error occurred. syncResult.stats.numAuthExceptions++ return } // If this is reached, you know that the provider was already up-to-date, // or was successfully updated. }}/** * Sample sync adapter using {@link ProviderInstaller}. */public class SyncAdapter extends AbstractThreadedSyncAdapter { … // This is called each time a sync is attempted; this is okay, since the // overhead is negligible if the security provider is up-to-date. @Override public void onPerformSync(Account account, Bundle extras, String authority, ContentProviderClient provider, SyncResult syncResult) { try { ProviderInstaller.installIfNeeded(getContext()); } catch (GooglePlayServicesRepairableException e) { // Indicates that Google Play services is date, disabled, etc. // Prompt the user to install/update/enable Google Play services. GoogleApiAvailability.getInstance() .showErrorNotification(context, e.connectionStatusCode) // Notify the SyncManager that a soft error occurred. syncResult.stats.numIoExceptions++; return; } catch (GooglePlayServicesNotAvailableException e) { // Indicates a non-recoverable error; the ProviderInstaller is not able // to install an up-to-date Provider. // Notify the SyncManager that a hard error occurred. syncResult.stats.numAuthExceptions++; return; } // If this is reached, you know that the provider was already up-to-date, // or was successfully updated. }}

Patch asynchronously

Updating the security provider can take as much as 350 milliseconds (onolder devices).

If you're doing the update on a thread that directly affectsuser experience, such as the UI thread, you don't want to make a synchronouscall to update the provider, since that can result in the app or devicefreezing until the operation finishes. Instead, you should use the asynchronousmethodinstallIfNeededAsync().That method indicates its success or failure by calling callbacks.

For example, here's some code that updates the security provider in anactivity in the UI thread. The activity calls installIfNeededAsync()to update the provider, and designates itself as the listener to receive successor failure notifications.

If the security provider is up-to-date or issuccessfully updated, the activity'sonProviderInstalled()method is called, and the activity knows communication is secure.

If theprovider cannot be updated, the activity'sonProviderInstallFailed()method is called, and the activity can take appropriate action (such asprompting the user to update Google Play services).

private const val ERROR_DIALOG_REQUEST_CODE = 1 /** * Sample activity using {@link ProviderInstaller}. */class MainActivity : Activity(), ProviderInstaller.ProviderInstallListener { private var retryProviderInstall: Boolean = false //Update the security provider when the activity is created. override fun onCreate(savedInstanceState: Bundle?) { super.onCreate(savedInstanceState) ProviderInstaller.installIfNeededAsync(this, this) } /** * This method is only called if the provider is successfully updated * (or is already up-to-date). */ override fun onProviderInstalled() { // Provider is up-to-date, app can make secure network calls. } /** * This method is called if updating fails; the error code indicates * whether the error is recoverable. */ override fun onProviderInstallFailed(errorCode: Int, recoveryIntent: Intent) { GoogleApiAvailability.getInstance().apply { if (isUserResolvableError(errorCode)) { // Recoverable error. Show a dialog prompting the user to // install/update/enable Google Play services. showErrorDialogFragment(this@MainActivity, errorCode, ERROR_DIALOG_REQUEST_CODE) { // The user chose not to take the recovery action onProviderInstallerNotAvailable() } } else { onProviderInstallerNotAvailable() } } } override fun onActivityResult(requestCode: Int, resultCode: Int, data: Intent) { super.onActivityResult(requestCode, resultCode, data) if (requestCode == ERROR_DIALOG_REQUEST_CODE) { // Adding a fragment via GoogleApiAvailability.showErrorDialogFragment // before the instance state is restored throws an error. So instead, // set a flag here, which will cause the fragment to delay until // onPostResume. retryProviderInstall = true } } /** * On resume, check to see if we flagged that we need to reinstall the * provider. */ override fun onPostResume() { super.onPostResume() if (retryProviderInstall) { // We can now safely retry installation. ProviderInstaller.installIfNeededAsync(this, this) } retryProviderInstall = false } private fun onProviderInstallerNotAvailable() { // This is reached if the provider cannot be updated for some reason. // App should consider all HTTP communication to be vulnerable, and take // appropriate action. }}/** * Sample activity using {@link ProviderInstaller}. */public class MainActivity extends Activity implements ProviderInstaller.ProviderInstallListener { private static final int ERROR_DIALOG_REQUEST_CODE = 1; private boolean retryProviderInstall; //Update the security provider when the activity is created. @Override protected void onCreate(Bundle savedInstanceState) { super.onCreate(savedInstanceState); ProviderInstaller.installIfNeededAsync(this, this); } /** * This method is only called if the provider is successfully updated * (or is already up-to-date). */ @Override protected void onProviderInstalled() { // Provider is up-to-date, app can make secure network calls. } /** * This method is called if updating fails; the error code indicates * whether the error is recoverable. */ @Override protected void onProviderInstallFailed(int errorCode, Intent recoveryIntent) { GoogleApiAvailability availability = GoogleApiAvailability.getInstance(); if (availability.isUserRecoverableError(errorCode)) { // Recoverable error. Show a dialog prompting the user to // install/update/enable Google Play services. availability.showErrorDialogFragment( this, errorCode, ERROR_DIALOG_REQUEST_CODE, new DialogInterface.OnCancelListener() { @Override public void onCancel(DialogInterface dialog) { // The user chose not to take the recovery action onProviderInstallerNotAvailable(); } }); } else { // Google Play services is not available. onProviderInstallerNotAvailable(); } } @Override protected void onActivityResult(int requestCode, int resultCode, Intent data) { super.onActivityResult(requestCode, resultCode, data); if (requestCode == ERROR_DIALOG_REQUEST_CODE) { // Adding a fragment via GoogleApiAvailability.showErrorDialogFragment // before the instance state is restored throws an error. So instead, // set a flag here, which will cause the fragment to delay until // onPostResume. retryProviderInstall = true; } } /** * On resume, check to see if we flagged that we need to reinstall the * provider. */ @Override protected void onPostResume() { super.onPostResume(); if (retryProviderInstall) { // We can now safely retry installation. ProviderInstaller.installIfNeededAsync(this, this); } retryProviderInstall = false; } private void onProviderInstallerNotAvailable() { // This is reached if the provider cannot be updated for some reason. // App should consider all HTTP communication to be vulnerable, and take // appropriate action. }}

Content and code samples on this page are subject to the licenses described in the Content License. Java is a registered trademark of Oracle and/or its affiliates.

Источник: https://developer.android.com/training/articles/security-gms-provider